KubeArmor je cloudový nativní systém pro vynucení zabezpečení za běhu, který modeluje chování aplikací podů, kontejnerů, uzlů a virtuálních strojů (VM) na systémové úrovni na základě provádění procesů, přístupu k souborům a síťových operací. Poté doporučuje zásady uvedené na seznamu povolených k dosažení architektury nulové důvěry tím, že odmítne provedení neznámých požadavků před jejich spuštěním. Využívá linuxové bezpečnostní moduly (LSM), jako je AppArmor, SELinux nebo BPF-LSM, k vynucení uživatelem specifikovaných zásad. KubeArmor generuje bohaté výstrahy a telemetrické události s identitami kontejnerů, podů a jmenných prostorů pomocí rozšířeného filtru paketů Berkeley (eBPF).

Platforma AccuKnox zabezpečuje prostředí Kubernetes a podporuje Oracle Cloud Infrastructure (OCI) Ampere A1 Compute. Řešení AccuKnox Zero Trust CNAPP posiluje ekosystém Kubernetes a poskytuje hlubší pozorovatelnost prostřednictvím inteligentních mechanismů. Může vám pomoci identifikovat rizika, odhalit anomálie a reagovat na invazivní hrozby.

Tento blogový příspěvek podrobně popisuje naši přizpůsobenou podporu pro OCI Ampere A1 Compute. Podívejme se na možné scénáře pro osvojitele, jak používat naše bezpečnostní řešení KubeArmor na Oracle.

Výpočetní platformy založené na Ampere se díky své nákladové efektivitě a škálovatelnosti dostávají do popředí zájmu a nabízejí uživatelům příležitost optimalizovat své náklady na nasazení při zachování nebo dokonce překročení úrovní výkonu ve srovnání s tradičními platformami x86. Výpočetní infrastruktura OCI Ampere A1 se hladce integruje s orchestrací založenou na Kubernetes, což zjednodušuje úlohy nasazení a správy. AccuKnox dále doplňuje tuto synergii tím, že poskytuje robustní bezpečnostní základy, zejména pro pracovní zátěže nasazené na výpočetním Oracle Container Engine for Kubernetes (OKE) Ampere A1.

Tvary a bezpečnostní strategie OCI Ampere A1 s AccuKnox

Tvary OCI Ampere A1 mění hru, pokud jde o nákladově efektivní cloudovou infrastrukturu. Využití tvarů Ampere A1 od OCI na OKE může snížit náklady, aniž by došlo ke snížení výkonu. Bezpečnost však zůstává hlavním zájmem v jakémkoli cloudovém prostředí. AccuKnox podniká kroky k vyřešení tohoto problému tím, že nabízí pokročilé bezpečnostní strategie navržené tak, aby byly přizpůsobeny tvarům A1 na OKE.

Síla AccuKnox spočívá v jeho schopnosti poskytovat vylepšenou pozorovatelnost a auditovací schopnosti, které jsou klíčové pro řešení problémů s runtime zabezpečením v nasazeních OKE založených na A1. Tento dvoustranný přístup nejenže poskytuje hluboký vhled do prostředí Kubernetes, ale také pomáhá identifikovat zranitelnosti v rámci bezpečnostní pozice.

AccuKnox využívá sílu eBPF pro komplexní pozorovatelnost. Tato technologie umožňuje monitorování a analýzu systémových aktivit v reálném čase, včetně běhů procesů, citlivého přístupu k aktivům, síťových interakcí a aktivit systémových volání citlivých na zabezpečení. Organizace mohou tuto technologii využít k proaktivní detekci bezpečnostních anomálií a provozních charakteristik, což umožňuje rychlou reakci na potenciální hrozby.

Bezpečnostní funkce podporované KubeArmor pro OCI Ampere A1

Posílení OKE pomocí KubeArmor

OKE je spravovaná služba Kubernetes, která zjednodušuje operace kontejnerových aplikací a nabízí škálovatelnost, spolehlivost a automatizaci. Infrastruktura Kubernetes získává automatické aktualizace, opravy a škálování s vydáním prostředků.

Zvolená distribuce pro OKE, Oracle Linux, je zásadní pro stabilní a bezpečné prostředí pro podnikové aplikace. Je podporován jádrem Unbreakable Enterprise Kernel (UEK). KubeArmor je robustní bezpečnostní řešení pro prostředí Oracle Linux a UEK, navržené k ochraně integrity a bezpečnosti pracovních zátěží v clusterech Kubernetes. Verze 0.5 zavedla integraci s BPF-LSM pro vynucování zásad na bázi podů a kontejnerů. Další informace naleznete v oznámení o vydání. Od té doby umožňuje podrobné ovládání zásad. Staví také na zabezpečení Kubernetes podů hostovaných v OKE, omezuje chování systému a omezuje přístup k citlivým tokenům. Zásady v rámci OKE mohou pomoci zabránit neoprávněným úpravám a chránit kritické certifikáty.

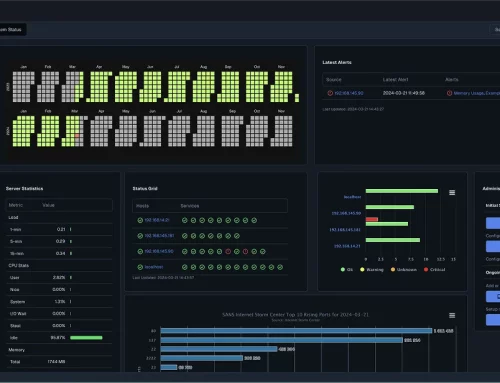

Pozorovatelnost a monitorování prostřednictvím eBPF

KubeArmor pomáhá chránit citlivé informace, jako jsou tajemství Kubernetes a certifikáty x509, v kontejneru. V KubeArmor můžete zadat pravidla zásad tak, aby jakékoli pokusy o aktualizaci kořenových certifikátů v jakékoli složce certifikátu, včetně /etc/ssl/, /etc/pki/ nebo /usr/local/share/ca-certificates/, mohly být auditován. Omezuje binární zpracování v kontejnerech a poskytuje v reálném čase přehled o chování systému, využití zdrojů a výkonu aplikací. Integruje se s eBPF pro vynucování zásad založených na podu a kontejnerech, což je nový bezpečnostní modul Linux představený v jádrech nad 5.7. Toto vynucení umožňuje KubeArmor připojit bpf-bytecode k háčkům LSM s uživatelsky zadanými ovládacími prvky zásad.

Následující obrázek znázorňuje chování aplikace:

- Zpracovat data

- Jaké procesy běží v modulech?

- Jaké procesy probíhají prostřednictvím kterých nadřazených procesů?

- Data souboru: Jaké jsou přístupy k systému souborů prováděné různými procesy?

- Síťové přístupy:

- Jaká jsou vstupní a výstupní spojení z modulu?

- Jaké vazby serveru se provádějí v modulu?

Mikrosegmentace sítě

Zabezpečení je neodmyslitelně spojeno se segmentací sítě a AccuKnox je navržen tak, aby na této frontě fungoval. Umožňuje izolovat pracovní zátěž, omezovat boční pohyb a řezat útočnou plochu.

KubeArmor řeší tento problém následujícími způsoby:

- Izolace na úrovni clusteru

- Ovládání na úrovni sítě

- Segmentace na základě IP

- Prosazování zabezpečení sítě

V prostředích OKE poháněných tvary Ampere A1 se KubeArmor bez problémů integruje s kontejnery uvnitř modulů. Discovery Engine společnosti KubeArmor využívá síťové zásady Kubernetes k usnadnění poskytování důležitých statistik z Cilium, Container Network Interface (CNI) a Project Calico. Tato integrace vylepšuje bezpečnostní opatření a poskytuje komplexní přehled a kontrolu v rámci vašich nasazení založených na OKE Ampere A1.

Zpřísnění pracovní zátěže prostřednictvím pravidel založených na zásadách

KuebArmor zahrnuje zpevňující strategie založené na špičkových rámcích shody a útoků, jako jsou CIS, MITRE, NIST-800-53 a STIG. Tyto zásady pomáhají zabezpečit pracovní vytížení a omezit povrchy útoků implementací zásad založených na blocích. Tyto zásady jsou automaticky doporučeny a můžete je vyvinout individuálně. In-line zmírnění pomáhá předcházet porušení zásad. Podniky mohou navrhovat a prosazovat přísné zásady, které řídí chování aplikací a přístupová práva pomocí pravidel založených na auditu, čímž se snižuje riziko nelegálních aktivit.

Automatické zjištění bezpečnostní pozice s nulovou důvěrou

Zásady nulové důvěry s výchozím chováním auditu

Nejméně tolerantní politika nulové důvěry umožňuje NGINX běžet v modulu a popírá ostatní. KubeArmor zahrnuje postoj nulové důvěry, který je hnacím principem moderní kybernetické bezpečnosti. Platforma standardně vynucuje chování auditu, což znamená, že každá akce je přísně protokolována a kontrolována v souladu s principy nulové důvěry. Umožňuje deklarovat, které akce jsou povoleny a které jsou zamítnuty nebo auditovány. Bezpečnostní pozice určuje, co se stane, když jsou provedeny operace, které nejsou na schváleném seznamu. Ve výchozím nastavení je pozice zabezpečení auditována a měla by být nastavena na odmítnutí pomocí následujícího příkazu:

kubectl annotate ns default kubearmor -file-posture=block --overwriteDalší šablony zásad připravené k použití najdete v části Příklady zásad pro kontejnery.

Závěr

KubeArmor, cloudové nativní řešení, podporuje OKE k zabezpečení modulů a kontejnerů pomocí eBPF pro účely pozorovatelnosti a auditu. V Kubernetes jsou pody zpracovací jednotky vystavené externím entitám, které vyžadují vrstvu obrany, aby se omezila schopnost útočníků zneužít zranitelná místa. KubeArmor používá primitiva linuxového jádra na Unbreakable Enterprise Kernel (UEK) ke zpevnění modulů a dalšímu posílení enginu Kubernetes.

Platforma AccuKnox nabízí zabezpečení a pozorovatelnost při výzvách kybernetické bezpečnosti a podporuje Oracle na Ampere A1 Compute. Mezi funkce patří pozorovatelnost, segmentace sítě, zpřísnění pracovní zátěže a zásady nulové důvěry. AccuKnox, Oracle Linux a KubeArmor spolupracují na vytvoření opevněného cloudového nativního ekosystému.

Spolupráce AccuKnox s OCI na Ampere A1 a KubeArmor v OKE demonstruje proaktivní bezpečnostní opatření. Oracle Cloud Infrastructure vám pomůže s jistotou procházet cloudovými prostředími a zároveň upřednostňuje integritu a ochranu digitálních aktiv.

Zdroj: Oracle