Tento článek je úvodem k naší plánované sérii zaměřené na fenomén ransomwaru, který se v posledních letech transformoval z prosté technologické hrozby v propracovaný a neúprosný globální byznys. V této úvodní části se podíváme na to, jak fungují moderní kyberzločinecké korporace, prozkoumáme historii útoků ransomware od jejich počátků až po nasazení umělé inteligence a vysvětlíme, proč v dnešní době již pouhé zálohování dat k ochraně firmy nestačí. Zjistíte, jak vypadá vnitřní struktura hackerských gangů a jaké jsou reálné dopady jejich útoku na chod i reputaci moderní společnosti.

Den, kdy se zastavila fakturace

Je pondělí ráno, 7:42. Kancelář finančního ředitele středně velkého logistického podniku je zatím tichá. První ranní káva, rutinní přihlášení do ERP systému k odsouhlasení víkendových faktur.

Místo obvyklého dashboardu plného grafů a čísel se však na obrazovce objeví strohé, černobílé okno s textem „Your network has been compromised. All your files, databases, and backups are encrypted. We have also downloaded 500 GB of your sensitive corporate data.“.

Ředitel restartuje počítač, což je běžná reakce na jakoukoliv technologickou anomálii. Po naběhnutí systému tam ale zpráva nejen zůstala, navíc k ní přibyl i odpočet času v červených číslech: zbývá 71 hodin, 59 minut, 45 sekund. Pod ním je odkaz na portál v síti Tor a pole pro zadání unikátního ID oběti.

„Your network has been compromised. All your files, databases, and backups are encrypted. We have also downloaded 500 GB of your sensitive corporate data.“

Ředitel volá na IT oddělení, ale linka je permanentně obsazená. O deset minut později do kanceláře vrazí bledý vedoucí IT. „Není to jen jeden počítač, je to celá síť.“ Útočníci zašifrovali primární databáze, odstavili doménový řadič a co hůř, zcela zablokovali fakturační a logistický systém. Výroba v hale sice díky odděleným průmyslovým kontrolním systémům (OT) ještě setrvačností běží, ale firma neví, komu má zboží dodat, kolik má za něj fakturovat, komu dluží peníze a jaké jsou stavy skladových zásob.

V 9:00 se schází krizový štáb. Generální ředitel pokládá logickou otázku: „Máme přece zálohy, tak to prostě obnovte.“ IT ředitel si tře nervózně spánky a tiše odpovídá: „Zálohy zašifrovali taky. A i kdybychom data obnovili, včera v noci zkopírovali kompletní složku s klientskými smlouvami, mzdovými výměry a zdrojovými kódy našich aplikací. Vyhrožují, že pokud nezaplatíme 1,5 milionu dolarů, rozešlou to našim největším odběratelům a zveřejní to na internetu.“

„Pokud nevíme, co vyrábíme, komu to posíláme a nemůžeme vystavit jedinou fakturu, musíme okamžitě zastavit linky a odvolat kamiony,“ zní ultimátum od provozního ředitele.

Tento scénář nápadně připomíná masivní útok na americký ropovod Colonial Pipeline v květnu 2021. Ochromení IT systémů včetně fakturace patřilo mezi hlavní důvody, které vedly management k rozhodnutí zaplatit výkupné ve výši 4,4 milionu dolarů. Podobný scénář se dnes odehrává v zasedacích místnostech po celém světě.

Joseph Blount, tehdejší CEO Colonial Pipeline, před americkým Kongresem své rozhodnutí hájil slovy:

„Věděl jsem, že je to vysoce kontroverzní rozhodnutí. Nepřijal jsem ho na lehkou váhu. Přiznám se, že mi nebylo příjemné vidět, jak peníze letí dveřmi k lidem, jako jsou tito. Ale bylo to správné rozhodnutí pro naši zem.“

Vysvětloval to tím, že bez funkčního fakturačního systému by nemohli kontrolovat toky paliva ani účtovat zákazníkům – a zjišťování rozsahu poškození by trvalo dny až týdny, což by znamenalo nucenou odstávku s devastujícími ekonomickými dopady.

Ransomware již dávno není technologickým defektem nebo problémem spojeným se zavirovaným počítačem účetní. Stal se z něj existenciální byznysový problém, který paralyzuje chod státních institucí, nemocnic i nadnárodních korporací.

Co je to ransomware?

V nejčistší, technické definici je ransomware druh škodlivého softwaru (malwaru), který tajně infiltruje počítačovou síť, omezí přístup k datům či systémům – nejčastěji pomocí silné kryptografie – a požaduje od oběti výkupné (ransom) za poskytnutí dešifrovacího klíče a obnovení přístupu.

Tato encyklopedická definice však hrubě nedostačuje k pochopení současné reality. Dnes ransomware není jen statický kus kódu; je to sofistikovaný obchodní model, rozsáhlý ekosystém navázaných kriminálních služeb a efektivní zbraň hromadného ekonomického ničení.

Ekonomika Ransomware-as-a-Service (RaaS)

Zásadním zlomem, který musíme definovat hned na začátku, je přechod k modelu „Ransomware-as-a-Service“ (RaaS). V minulosti musel být kyberzločinec programátorem, kryptografem, vyjednavačem i expertem na praní špinavých peněz v jedné osobě. Dnes je kyberzločin vysoce specializovaný, hierarchický a funguje na principech korporátního softwarového kapitalismu.

Tvůrci ransomwaru (tzv. Core developers) naprogramují samotný škodlivý kód, vybudují backendovou infrastrukturu, zprovozní servery na dark webu a vytvoří úhledný administrační panel s dashboardy, analytikou a systémy pro podporu „zákazníků“ (obětí). Tuto platformu následně pronajímají takzvaným afilacím (Affiliates) – nezávislým hackerům, jejichž jedinou starostí je proniknout do firmy a kód spustit.

Klikněte na kartu pro více informací

- Naprogramují samotný škodlivý kód

- Vybudují backendovou infrastrukturu

- Spravují administrační panely a servery

- Podíl na zisku: 20–30 %

- Provádějí samotný průnik do sítě

- Spouštějí ransomware u oběti

- Nesou hlavní riziko odhalení

- Podíl na zisku: 70–80 %

- Specialisté na počáteční průnik

- Prodávají hotové přístupy do firem

- Snižují technickou bariéru pro útočníky

- Model: Fixní platba za přístup

Tento model snížil bariéru vstupu do světa kyberzločinu, což je hlavní důvod dramatického nárůstu útoků v posledních pěti letech, kdy lze útoky masově škálovat.

Od disket k umělé inteligenci

Abychom pochopili, proč fenomén ransomwaru drtí firmy zrovna v této dekádě, je nezbytné podívat se na jeho historický vývoj.

Ransomware nebyl vynalezen přes noc; vyvíjel se desítky let v závislosti na tom, jaké technologie mu zrovna umožnily lépe vydělávat na strachu obětí.

Klikněte na milník pro detailní informace

Dr. Joseph Popp rozeslal 20 000 disket účastníkům konference WHO ve Stockholmu. Po 90. restartu uzamkl soubory a žádal 189 USD šekem na P.O. Box v Panamě.

Zavedení asymetrické kryptografie (1024-bitové RSA klíče).

Bitcoin poskytl anonymní, decentralizovaný a přeshraniční způsob, jak vybírat peníze. Odstartoval komerční explozi ransomwaru.

Ransomware se začíná pronajímat jako služba (Tox). V roce 2017 WannaCry paralyzuje svět včetně nemocnic díky automatickému šíření přes zranitelnost Windows.

Skupina Maze začala data před zašifrováním krást a hrozit jejich zveřejněním na dark webu.

Nástup kmenů jako PromptLock, které využívají lokální LLM modely k dynamickému generování unikátních šifrovacích skriptů.

Je ironií osudu, že první zaznamenaný případ ransomwaru z roku 1989 nevznikl v temných zákoutích dark webu, ale v mysli harvardského evolučního biologa Dr. Josepha Poppa. Jeho „experiment“ selhal – byl zatčen a šifrování bylo prolomeno. Myšlenka využití kryptografie k vydírání byla však nenávratně zaseta.

Zrod kryptoměn, zejména Bitcoinu kolem roku 2010, poskytl útočníkům chybějící článek. Bitcoin, jakožto decentralizovaná digitální měna fungující mimo kontrolu centrálních bank, umožnil relativně anonymní přesun obrovských sum peněz přes hranice států během několika minut. V roce 2013 ransomware kmen CryptoLocker definitivně prokázal, že je model silné kryptografie společně s platbou v kryptoměnách velmi efektivní a lukrativní byznys.

Proč už pouhé zálohy nestačí: Vlny vydírání

Příběh našeho finančního ředitele z úvodu článku ilustruje zásadní posun v chování ransomwaru. Ještě před několika lety platila v IT odděleních jednoduchá, mantrická poučka: „Pokud máme robustní a otestované offline zálohy, ransomware nás nemůže zničit. Systém prostě smažeme, obnovíme čistá data ze zálohy a jedeme dál.“

Kyberzločinecké syndikáty se však z této obrany poučily. Zjistily, že pokud chtějí z dobře připravených korporací dostat miliony dolarů, musí jim způsobit bolest, kterou nelze vyřešit technickou obnovou dat. V roce 2019 skupina Maze přepsala pravidla a zrodil se model vícenásobného vydírání (Multi-Extortion).

Modely vydírání: Evoluce tlaku

Klikněte na jednotlivé modely pro detailní dopady a analýzu hodnoty záloh

(Single Extortion)

Zašifrování produkčních dat a dosažitelných záloh.

Zašifrování produkčních dat a dosažitelných záloh. Žádost o peníze za dešifrovací klíč.

Ochromení provozu. Zastavení fakturace, výroby. Extrémní časová ztráta.

Pokud máte offline (imutabilní) zálohy, data obnovíte, systém vyčistíte a útočníkovi nic neplatíte.

(Double Extortion)

Tichá exfiltrace citlivých dat a následné zašifrování.

Tichá exfiltrace citlivých dat na servery útočníků, poté zašifrování sítě.

Zastavení provozu a hrozba zveřejnění interních smluv, kódů, osobních dat klientů na dark webu.

Záloha sice obnoví váš provoz, ale nezabrání veřejnému úniku dat, ztrátě duševního vlastnictví a pokutám od regulátorů.

(Triple Extortion)

Útok na infrastrukturu a zapojení třetích stran.

Exfiltrace + Šifrování + Přidání externího tlaku na třetí strany (DDoS na weby, kontaktování klientů/partnerů s hrozbou zveřejnění jejich dat).

Během vyjednávání útočníci zahájí DDoS útok. Klienti začnou sami tlačit na firmu, aby zaplatila.

Útok se rozšiřuje mimo perimetr firmy a ničí vztahy s klíčovými obchodními partnery.

(Quadruple Extortion)

Psychologická válka a útok na tržní hodnotu.

Vše předchozí + osobní psychologický nátlak na management a útok na tržní hodnotu firmy.

Cílené obtěžování a reputační/komunikační nátlak (doxxing, vyhrožování, tlak na média/regulátory); vzácně i pokusy o finanční tlak (např. snaha ovlivnit tržní cenu).

Jde o asymetrickou informační, finanční a psychologickou válku.

Model dvojitého vydírání (Double Extortion) je dnes dominantní playbook většiny významných skupin, ale paralelně roste i extortion-only, kde útočníci sázejí čistě na krádež dat. Analýzy z roku 2024 a počátku roku 2025 dokonce ukazují nečekaný a paradoxní trend: exfiltrace dat se stává důležitější než samotné šifrování.

Data ukazují, že šifrování proběhlo pouze v 50 % nedávných incidentů (což je masivní pokles ze 70 % v roce 2024).

Trend: Útočníci se stále více zaměřují na tichou exfiltraci dat. Šifrování se stává sekundárním nástrojem, aby se vyhnuli detekci moderními EDR systémy.

Útočníci z gangů jako Hunters International dospěli k závěru, že samotná exfiltrace dat – tedy tichá krádež – je technicky snazší, nenápadnější a nevyžaduje nasazení hlučných šifrovacích programů, které by odhalily detekční systémy typu EDR. Jakmile data ukradnou, pošlou managementu důkazy a začnou vyjednávat. Útočníci nemusí nic šifrovat ani blokovat – stačí ukázat důkaz krádeže dat a vydírat s ohledem na reputaci/regulace.

Modely vydírání, které jsme právě popsali, nevznikají spontánně. Za jejich neustálou inovací stojí organizace, které by svou strukturou a provozní disciplínou obstály v učebnici managementu.

Firemní kultura zločinu

Zatímco vývojáři tvoří technické zázemí, vyjednavači jsou ti, kdo přinášejí do byznysu miliony dolarů. Díky sérii úniků interních komunikačních logů a vyjednávacích transcriptů (2021–2025) – někdy formou insider leaků, jindy po prolomení infrastruktury samotných gangů – získali bezpečnostní analytici bezprecedentní vhled do každodenní rutiny syndikátů jako Conti, LockBit a Black Basta.

Tyto úniky vykreslují obraz fungování, který by se dal popsat jako „start-up ze zlého snu“.

Vnitřní struktura moderního syndikátu

Ransomwarové gangy disponují klasickou korporátní strukturou:

Průměrné platy programátorů, kteří berou kolem 1 500 až 2 000 dolarů měsíčně a vyvíjejí kód tak, aby obcházel nejnovější antiviry.

Skupiny aktivně inzerují pozice na dark webu.

Mají systém benefitů, dokonce vyplácejí výkonnostní prémie a udržují program „Zaměstnanec měsíce“, který oceněnému zajišťuje jednorázový bonus ve výši 50 % platu.

Tým lidí určený výhradně k tomu, aby napadenou organizaci (v cynickém žargonu hackerů nazývanou „klient“) provedl procesem zaplacení výkupného, vysvětlil jim nákup kryptoměn a poskytl dešifrovací klíče.

V komunikaci navzájem si stěžují na únavu z práce, špatné připojení k internetu a berou si dovolené.

Přístupy se liší skupinu od skupiny. Například operátoři skupiny Conti volili klidný, striktně obchodní tón, ve kterém vydírání rámovali jako formální byznysovou dohodu. Nabízeli „garanční služby“ a snažili se působit jako profesionální bezpečnostní firma provádějící nedobrovolný penetrační test.

Skupina LockBit často jednala tvrdě a nátlakově a při vyjednávání si uměla „přepočítat“ oběť na peníze — v uniklých vyjednávacích logách například odvozovala požadované výkupné jako podíl z ročního obratu (uváděno ~0,5 %). Pokud oběť tvrdila, že tolik zaplatit nemůže, vyjednavači to konfrontovali čísly a tlačili na rychlé rozhodnutí. Obecně se v moderním multi-extortion modelu (napříč gangy) k tlaku běžně přidává eskalace přes média, zákazníky/partnery nebo hrozby regulatorního dopadu — tedy reputační a právní páky nad rámec samotného šifrování.

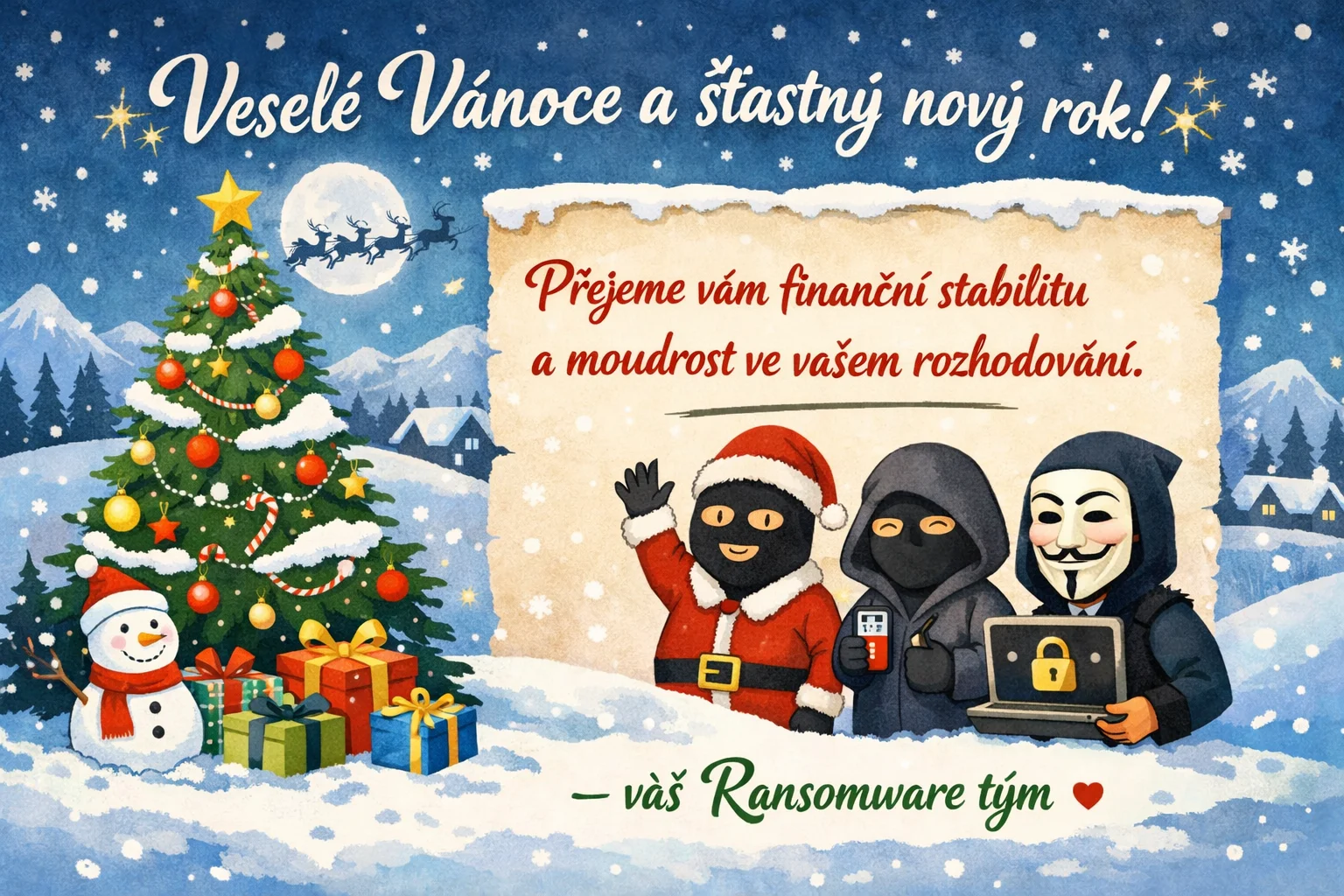

Zcela extrémní a mrazivou ukázkou kognitivní disonance v myšlení útočníků poskytly uniklé chaty dnes již neexistující skupiny Egregor. Během vánočního období operátoři v chatu svým obětem, kterým právě zničili celoroční zisk a zašifrovali systémy, vesele a s překvapivou slušností přáli: „Tým Egregor vám přeje veselé Vánoce a šťastný nový rok. Přejeme vám moudrost ve vašem rozhodování a finanční stabilitu v této pro nás všechny těžké době.“

Když však šlo o tvrdý byznys, jakákoliv laskavost zmizela. V jednom drásavém případě zoufalá oběť prosila o snížení výkupného s tím, že mu banka odmítla půjčit, do záchrany vložil vlastní životní úspory, půjčil si od rodiny manželky a dal dohromady posledních zhruba 47 500 dolarů s pocitem naprosté životní prohry. Reakce „zákaznické podpory“ Egregoru byla lhostejná. Odepsali, že jejich minimální částka 100 000 dolarů je vyhrazena pouze pro ty „nejchudší společnosti“, a do této kategorie oběť nespadá. „V tomto případě pro vás nemůžeme nic udělat. Částka je v našem obchodním modelu nedostatečná,“ ukončil debatu útočník. Na poslední prosby zareagoval lakonickým: „Škoda (Pity).“

Tato odlidštěná korporátní mašinérie je důvodem, proč nelze na ransomwarový incident aplikovat běžné postupy pro řešení technických výpadků. Na druhé straně klávesnice nesedí amatérský hacker, ale bezcitný obchodník s destrukcí, který analyzuje vaše slabiny a využívá je pro své obohacení.

Dopady ransomware v číslech

Vraťme se k našemu příběhu v úvodu článku. Proč je ransomware z pohledu top managementu a představenstva považován za událost rovnající se živelné katastrofě? Kvantifikace dopadů totiž dalece přesahuje částku zaplacenou za dešifrovací klíč.

A) Zastavení byznysu (Downtime)

Doba plného zotavení po ransomwaru se typicky měří na týdny: podle Sophos v roce 2024 jen 35 % obětí hlásilo plné zotavení do týdne, zatímco 34 % potřebovalo víc než měsíc. V průběhu těchto týdnů se zastaví vše – nefungují e-maily, účetní software, logistické terminály. Pokud máte štěstí a výrobní linky (OT) běží nezávisle na korporátním IT, brzy narazíte na jinou bariéru – plné sklady, protože nikdo neví, kam zboží expedovat.

B) Náklady dalece přesahující výkupné

V praxi se používají dvě různé metriky nákladů. Sophos sleduje průměrné náklady na obnovu po ransomwaru (remediation/recovery) bez započtení výkupného – tedy náklady na technickou obnovu, práci lidí, incident response a návrat do provozu; v roce 2025 uvádí průměr 1,53 milionu USD, pokles z 2,73 milionu USD v roce 2024.

Naproti tomu IBM (Cost of a Data Breach Report 2025) pracuje se širším pohledem na celkovou cenu incidentu typu extortion/ransomware v rámci „data breach“ scénářů – tedy nejen IT obnovu, ale i dopady jako vyšetřování, právní služby, notifikace, krizová komunikace a hlavně ztrátu byznysu; v této optice uvádí částky v řádu několika milionů a u extortion/ransomware incidentů zmiňuje hodnotu kolem 5,08 milionu USD (zejména v případech, kdy incident zveřejní útočník).

C) Ztráta reputace

Jakmile se vaše ukradená firemní data objeví na dark webu a zpráva pronikne do médií, utrpí důvěra vašich obchodních partnerů ránu, ze které se firma vzpamatovává roky. Krizové zprávy naznačují, že téměř 41 % společností zasažených těžkým ransomware útokem čelilo následné ztrátě klientů.

D) Psychologická devastace IT týmů

O tomto faktu se v technologických reportech mluví jen zřídka. Akademické a vládní studie opakovaně ukazují, že průběh ransomwarového útoku zanechává na zaměstnancích hluboké psychologické šrámy. IT administrátoři jsou nuceni po dobu několika týdnů pracovat s minimem spánku v extrémním krizovém režimu.

Výzkumy evidují, že u lidí stojících v první linii obrany se často objevují příznaky podobné PTSD, úzkosti a chronického vyhoření. Lidé v první linii popisují dlouhodobé dopady i po technickém obnovení systémů – nespavost, paniku a vyčerpání.

Nelze opomenout reálné ohrožení životů například ve chvíli, kdy ransomware zablokuje provoz nemocnice – jako se to stalo v roce 2020 v německém Düsseldorfu, kde kvůli nemožnosti přijmout pacientku s život ohrožujícím stavem došlo k prodlevě v převozu a následně k prvnímu nepřímému úmrtí spojovanému s kybernetickým útokem (přímá kauzalita byla předmětem vyšetřování).

Když peníze nejsou vším

Svět ransomwaru je bezpochyby motivován penězi, ale občas vyprodukuje situace, které překračují hranice chápání tradiční kriminality.

Jedním z takových fenoménů byl kmen ransomwaru nazvaný trefně „GoodWill“ (Dobrá vůle), objevený výzkumníky v roce 2022. Namísto klasického požadavku na zaslání Bitcoinů v hodnotě milionů dolarů obdržela oběť po zašifrování dat podrobný vícestránkový manifest. Pro odblokování své infrastruktury musela firma splnit tři konkrétní charitativní akce:

- Nakoupit nové teplé oblečení či přikrývky, vyhledat lidi bez domova, dary jim předat a doložit to vizuálním důkazem (např. selfie/screenshoty) zveřejněným na sociálních sítích.

- Vzít pět znevýhodněných dětí na jídlo (v instrukcích se uvádí např. Domino’s Pizza, Pizza Hut nebo KFC) a opět doložit vizuálním důkazem.

- Navštívit nemocnici, nalézt osobu ve finanční nouzi, a poskytnout finanční pomoc pacientovi, který potřebuje urgentní péči, ale nemá prostředky. Opět s vizuálním doložením.

Jako konečné zadostiučinění musela oběť na sociálních sítích sdílet dlouhý příspěvek s předepsaným textem vysvětlujícím „Jak jsem se stal laskavějším člověkem díky tomu, že jsem se stal obětí ransomwaru GoodWill.“ Tento svérázný digitální „Robin Hood“ sice není makroekonomickou hrozbou jako gangy LockBit či Conti, ale poukazuje na nebezpečný fakt – vytvořit a nasadit ransomware je dnes natolik snadné, že jej může použít kdokoliv a k jakémukoliv, i zvrácenému etickému účelu.

Když do hry vstupuje umělá inteligence

O to děsivěji působí současná realita implementace umělé inteligence. Koncem srpna 2025 ESET zveřejnil analýzu PromptLocku – AI-řízeného ransomwarového proof-of-conceptu, který byl zachycen při threat huntingu (vzorky se objevily i na VirusTotal). ESET zdůrazňuje, že nejde o plně rozjetou kampaň, ale varuje před směrem, který takový PoC ukazuje.

Na rozdíl od tradičního ransomwaru, který často spoléhá na opakovaně použitelné části kódu a statické artefakty lovitelné signaturami/IOC, je u PromptLocku klíčové, že v sobě nese hlavně „hardcoded“ prompty a vlastní škodlivé kroky si nechává vygenerovat za běhu: přes lokální API zavolá jazykový model spuštěný přímo u oběti (např. OpenAI gpt-oss-20b), a ten v reálném čase vytváří unikátní Lua skripty (kompatibilní napříč operačními systémy, včetně Windows, Linuxu a macOS) pro vyhledávání, kopírování/exfiltraci a šifrování souborů.

Výsledkem je, že čistě signaturní detekce (detekce podle známých vzorců chování/kódu) a statické indikátory mají horší „záchyt“, protože konkrétní skript se může u každé infekce lišit — obrana se proto musí víc opírat o behaviorální detekci (podezřelé procesy, hromadný přístup k souborům, exfiltrační a šifrovací chování).

Technické schéma: PromptLock (AI Malware)

Proces generování polymorfního kódu v reálném čase

Hardcoded textové instrukce nesené v těle malwaru.

Umělá inteligence spuštěná přímo u oběti generuje kód za běhu.

Polymorfní malware – pro každou oběť vzniká jiná varianta kódu.

Obranné systémy jsou oslepené, kód se mění u každé další infekce.

Vzhledem k tomu, že kód se dynamicky mění (je polymorfní) u každé další oběti a nevyžaduje spojení s internetem, obranné signaturní systémy jsou prakticky oslepené. Jako kuriózní odkaz na kořeny tohoto kybernetického podsvětí obsahoval PromptLock ve své vyděračské zprávě bitcoinovou adresu údajně patřící historickému tvůrci Bitcoinu, Satoshimu Nakamotovi.

AI-orchestrovaný ransomware už není sci-fi: i když dnešní příklady mohou být zatím „jen“ proof-of-concept, ukazují, jak může generativní AI snížit náklady útočníků a zrychlit adaptaci jejich nástrojů.

Co si z tohoto dílu odnést (Executive Checklist)

Tento úvodní díl ukázal makroekonomický, technologický a byznysový kontext toho, čemu dnes organizace čelí. Co byste si jako ředitelé, manažeři či majitelé firem měli zapamatovat?

Ochromení fakturace, nemožnost dodávat zboží a týdny trvající výpadky produkce činí z ransomwaru hrozbu, která musí být řešena na úrovni představenstva a celkového krizového řízení firmy, nikoliv jako lokální problém v serverovně.

Tradiční koncept ochrany padl s nástupem tzv. Dvojitého vydírání. Útočníci nechtějí pouze zašifrovat data; chtějí je exfiltrovat a prodat nebo zveřejnit na dark webu.

I po obnově infrastruktury ze zálohy vám stále hrozí zničení reputace, ztráta duševního vlastnictví a obří legislativní pokuty.

Na druhé straně barikády nesedí chaotický hacker, ale profesionální operátor v organizaci, která má svá HR oddělení, prémiové bonusy a zákaznický servis.

Celkové náklady na řešení incidentu se pohybují v milionech dolarů. Ztráta důvěry B2B partnerů a psychologická paralýza vlastních zaměstnanců jsou reálné dlouhodobé hrozby.

Podle NÚKIB útoky kulminují v opakovaných vlnách. S nástupem AI se dál zkracuje cesta k tvorbě nových variant útoků, žádné odvětví není přirozeně chráněno.

Jak je na tom vaše firma?

Pokud si nejste jisti, zda je vaše organizace připravena odolat moderním modelům vydírání, je čas jednat.

Sjednat nezávaznou konzultaciChcete být informování o zveřjnění dalšího dílu této série o ransomware nebo při zveřejnění nového článku na našem blogu? Potom sledujte LinkedIn Solutia.