Pokud jste do vyhledávacího řádku zadali „váš iPhone byl napaden hackery“, chápeme – už jste v krizovém režimu. Přestože je ekosystém společnosti Apple postaven na silných bezpečnostních základech a zahrnuje dokonce i upozornění na hrozby, žádné zařízení nezůstane imunní.

Pokud jste zde, abyste našli jasné odpovědi na to, jak zjistit, zda je váš iPhone skutečně napaden, jaké kroky k obnově podniknout a jak předcházet budoucím hrozbám, začněme.

7 známek, že byl váš iPhone napaden hackery, a jak to ověřit

Pokud máte podezření, že váš iPhone byl napaden hackery, zkontrolujte ho podle těchto sedmi běžných znaků níže.

1. Výdrž baterie se rychle vybíjí nebo se přehřívá

Analýza stavu baterie je místem, kde se může narušení projevit, protože malware spouští nepřetržité procesy na pozadí, jako například:

- Únik dat

- Používání sledování polohy

- Přístup k mikrofonu iPhonu

Všechny tyto funkce jsou na povrchu neviditelné, ale energeticky náročné. Pokud se tedy mobilní zařízení i v klidu rychle zahřívá nebo vybíjí, berte to jako signál neoprávněného zatížení.

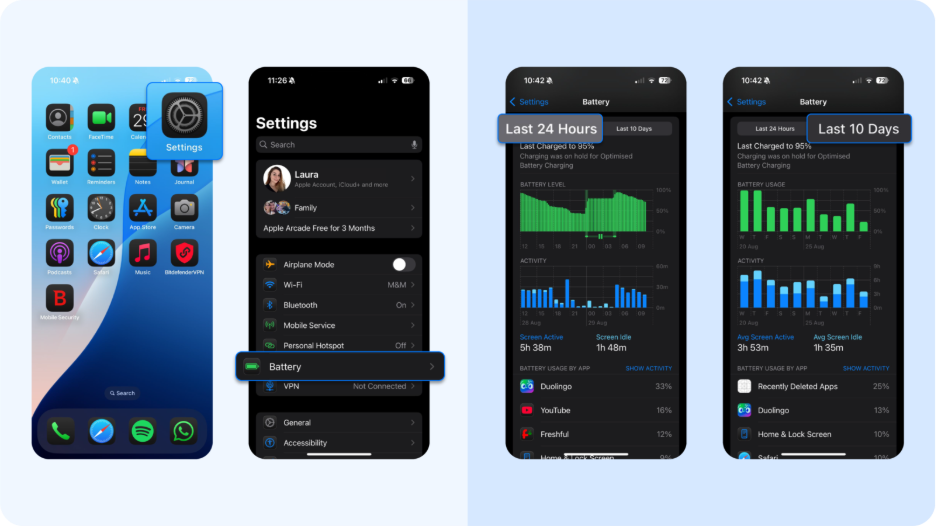

Jak zkontrolovat spotřebu baterie

- Přejděte do Nastavení > Baterie

- Zkontrolujte spotřebu baterie podle aplikace za posledních 24 hodin a 10 dní

- Hledejte aplikace, které spotřebovávají energii bez aktivního času u obrazovky, nebo neznámé aplikace, které si nepamatujete, že byste si je instalovali z Apple Storu.

Vybíjení baterie je klasický ukazatel, protože Apple přísně reguluje využívání zdrojů v systému iOS. Legitimní aplikace jsou v sandboxu a pozastaveny na pozadí; spyware však musí tento proces obcházet, což zviditelňuje jeho dopad v analytice.

2. Máte obrovské nárůsty využití dat

Získávání ukradených dat vyžaduje šířku pásma. Vzpomeňte si na fotografie, historii polohy nebo protokoly zpráv – jakmile k nim získají přístup škodlivé aplikace, nahrávání probíhá tiše, ale internetový provoz je stále může odhalit. Náhlý nárůst spotřeby mobilních dat nebo Wi-Fi, zejména pokud se vaše návyky nezměnily, je měřitelným varovným signálem.

Jak zkontrolovat neobvyklé využití dat

- Otevřete Nastavení > Mobilní služby

- Přejděte dolů a zobrazte si využití dat jednotlivými aplikacemi (klikněte na Zobrazit vše)

- Identifikujte aplikace, které se v žebříčku nečekaně vyšplhaly

Normální vzorce jsou předvídatelné: zasílání zpráv, streamování videa, prohlížení webu. Naši analytici si všimli, že škodlivý software vyniká tím, že odesílá krátké, silné záběry dat v neobvyklých hodinách.

3. Všimnete si neznámých aplikací a neznámých ikon

Zlomyslný aktér nerad ztrácí čas vymýšlením nových řešení, a tak se spoléhá na aplikace stahované z jiných zdrojů nebo instalované z profilů, které se maskují jako nástroje. Služba App Storu v iOS většinu z nich blokuje, ale pokud vás útočníci přesvědčí k instalaci konfiguračního profilu, mohou se oficiálním kanálům vyhnout. Takto si můžete do svých zařízení Apple stáhnout malware bez jakéhokoli ponětí.

Jak zkontrolovat podezřelou aplikaci

- Zobrazte neznámé aplikace. Otevřete Knihovnu aplikací (přejeďte prstem za domovské obrazovky) a zkontrolujte složku „Naposledy přidané“, zda neobsahuje něco neznámého. Smažte všechny aplikace, které si nepamatujete, že jste nainstalovali.

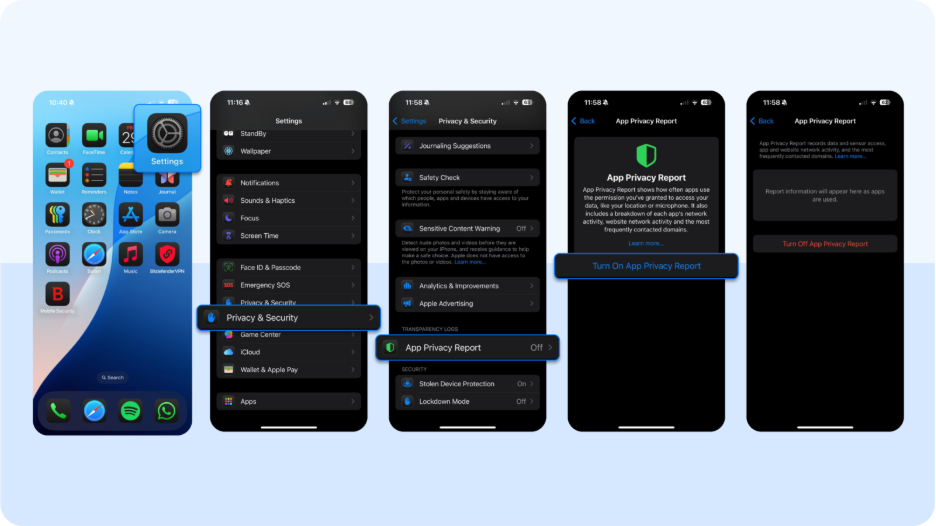

- Zapněte Zprávu o ochraně soukromí aplikací. Nastavení → Soukromí a zabezpečení → Zpráva o ochraně soukromí aplikací → Zapnout. Zkontrolujte, které aplikace používaly polohu, mikrofon, kameru a které domény kontaktovaly.

- Sledujte indikátory mikrofonu a kamery. Zelená kontrolka = kamera se používá; oranžová kontrolka = mikrofon se používá. Pokud je uvidíte neočekávaně, přejetím prstu do Ovládacího centra zjistěte, která aplikace je spustila. Oprávnění můžete kdykoli upravit v Nastavení → Soukromí a zabezpečení.

4. Poslali jste divné textové zprávy/soukromé zprávy nebo přátelé nahlásili spam z vašeho čísla

Pokud vám kontakty hlásí, že jim posíláte zprávy, které jste nikdy nenapsali, něco je v nepořádku. Útočníci používají napadené účty nebo útoky založené na SIM kartě k šíření phishingových odkazů lidem, které znáte. Tato taktika zvyšuje pravděpodobnost, že někdo klikne, protože zpráva vypadá osobně. Signalizuje to také, že vaše Apple ID, přihlašovací údaje nebo jiný propojený online účet již může být pod kontrolou útočníka.

Jak zkontrolovat, zda nebyly odeslány podivné DM:

- Otevřete aplikaci Zprávy a vyhledejte konverzace obsahující podivné zprávy nebo odkazy, které si nepamatujete, že jste odeslali.

- Zkontrolujte aplikace třetích stran pro zasílání zpráv, jako je WhatsApp, Messenger, Instagram atd., zda neobsahují stejné bezpečnostní hrozby.

- Požádejte blízké kontakty, aby vám přeposílaly podezřelé zprávy , abyste si mohli ověřit, zda nepocházejí z vašeho účtu.

- Pokud uvidíte známky neoprávněného zasílání zpráv, okamžitě změňte heslo k Apple ID a všechna hesla opakovaně používaná v různých aplikacích pro zasílání zpráv.

V digitální forenzní analýze je odchozí spam důkazem kompromitace i nástrojem pro další šíření. Pokud je váš účet tímto způsobem zneužíván, předpokládejte, že útočník již získal některá vaše data. Prioritou se stává jejich omezení, tj. uzamčení dříve, než se stanou dalšími kybernetickými hrozbami, jako je resetování Apple ID, krádež cloudových záloh nebo zneužití finančních dat.

5. Klikli jste na vyskakovací okna, reklamy nebo přesměrování, nebo se vám neustále zobrazují

Safari by vás za normálních okolností nemělo zaplavovat vyskakovacími okny nebo neustálými přesměrováními. Pokud ano, může to znamenat, že jste narazili na škodlivý web, který se pokusil vložit profil, nainstalovat falešnou „aktualizaci zabezpečení“ nebo unést vaši relaci prohlížení. Tyto taktiky jsou navrženy tak, aby vás oklamaly k instalaci softwaru nebo udělení oprávnění, která obcházejí obvyklou obranu vašeho zařízení iOS.

Jak rozpoznat a odstranit přetrvávající vyskakovací okna:

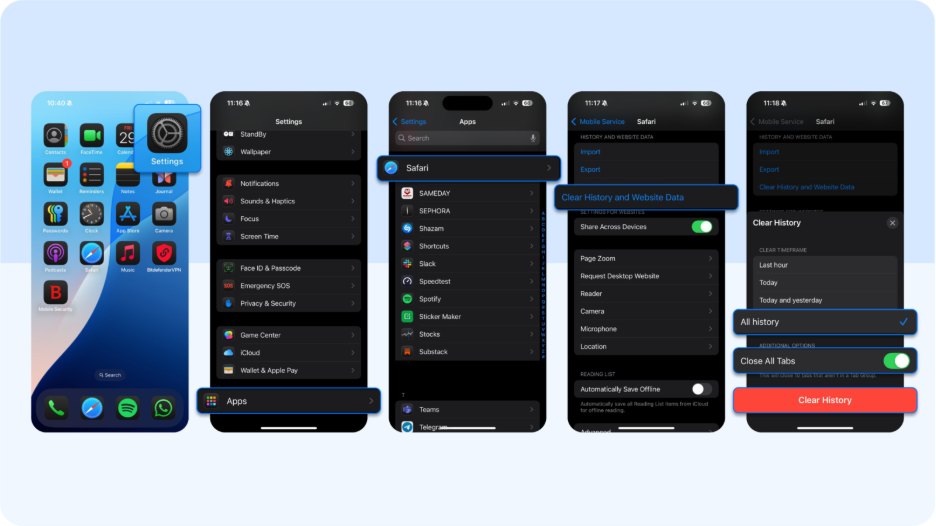

- Přejděte do Nastavení → Aplikace -> Safari → Vymazat historii a data webových stránek a vymažte škodlivé soubory cookie nebo skripty.

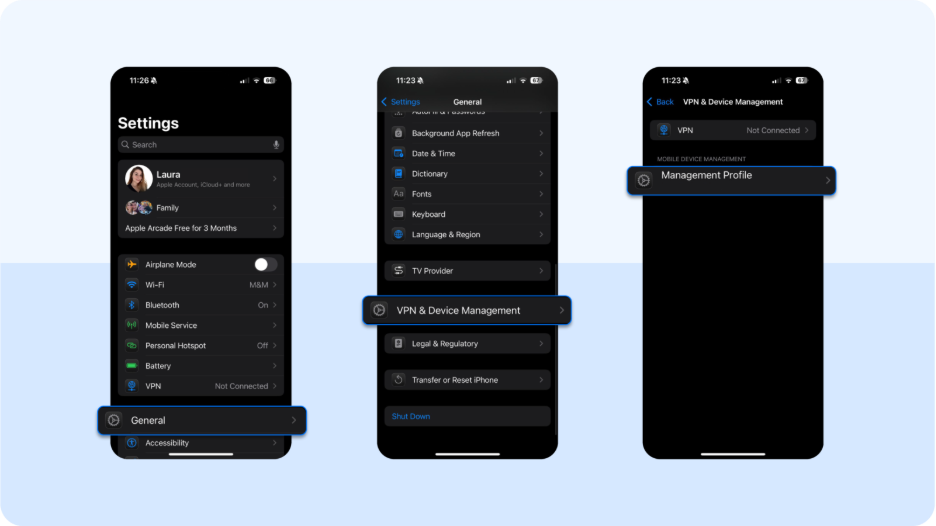

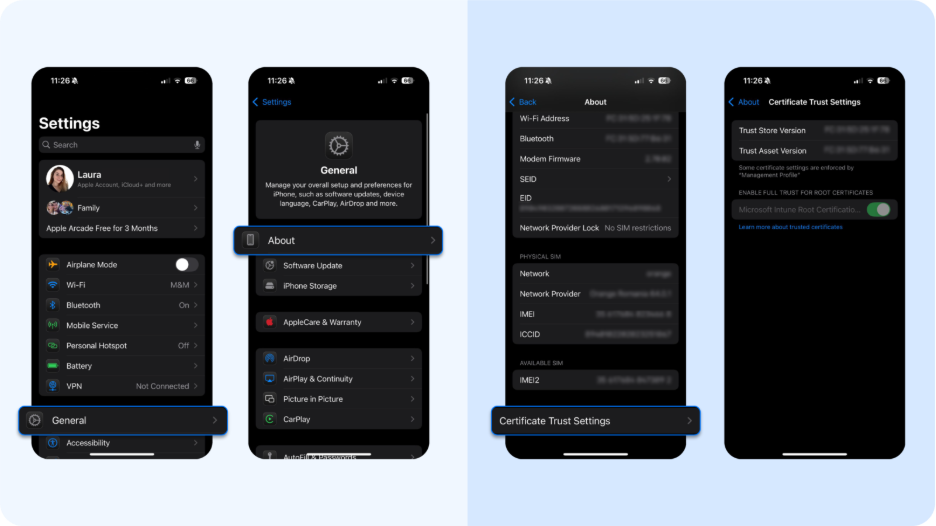

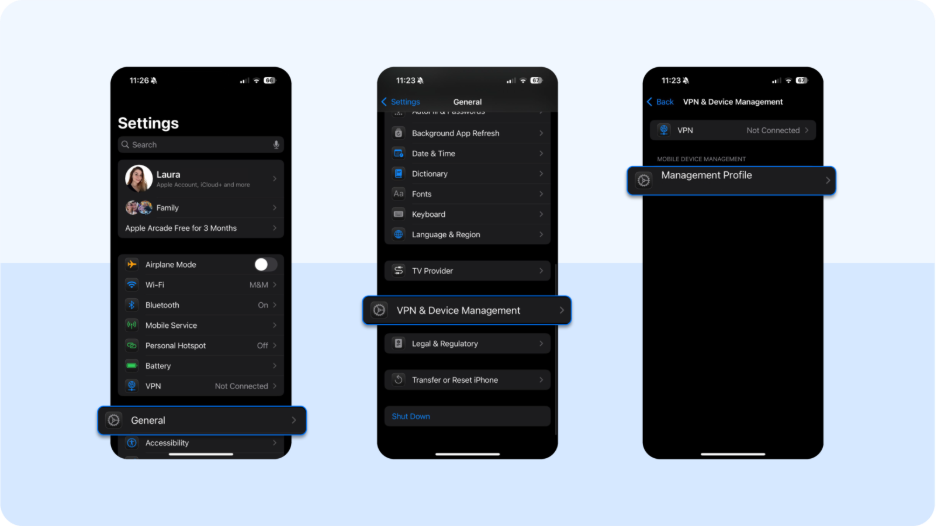

- Pokud problém přetrvává, otevřete Nastavení → Obecné → Správa VPN a zařízení a vyhledejte neznámé konfigurační profily. Smažte všechny profily, které nepoznáváte. Tím odstraníte i ostatní aplikace, certifikáty a nastavení.

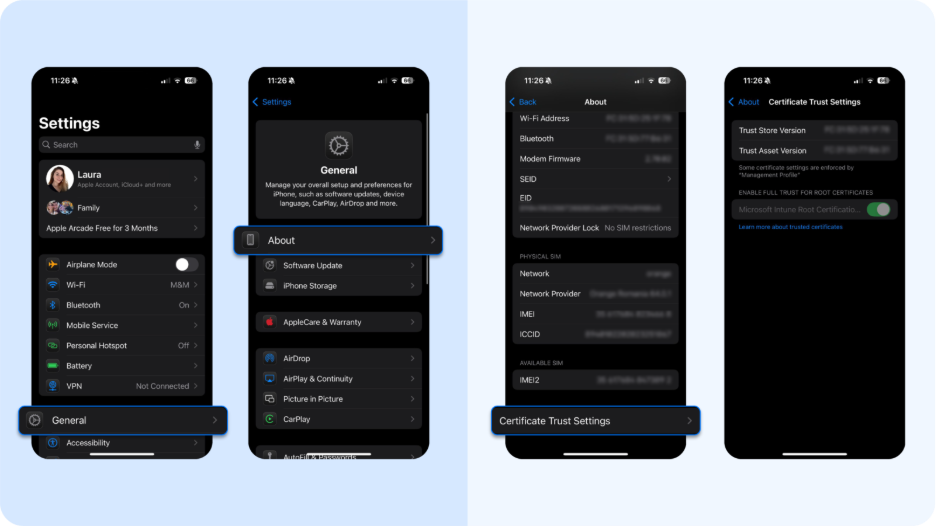

- Jako dodatečné opatření abyste se ujistili, že nebyly použity žádné falešné kořenové certifikáty.

6. Máte bezpečnostní mezery v pokynech Apple ID, ukončeních relací nebo uzamčení

Pokud bylo vaše Apple ID napadeno na dálku, útočníci si mohou prohlédnout vaše fotografie, vymazat váš telefon, číst vaše zálohy a přistupovat k datům na iCloudu. Neočekávané výzvy k zadání hesla, bezdůvodné odhlášení nebo náhlé zablokování jsou známkami toho, že se někdo jiný již může pokoušet o kontrolu nad vaším účtem.

Jak zkontrolovat, zda bylo vaše Apple ID napadeno hackery:

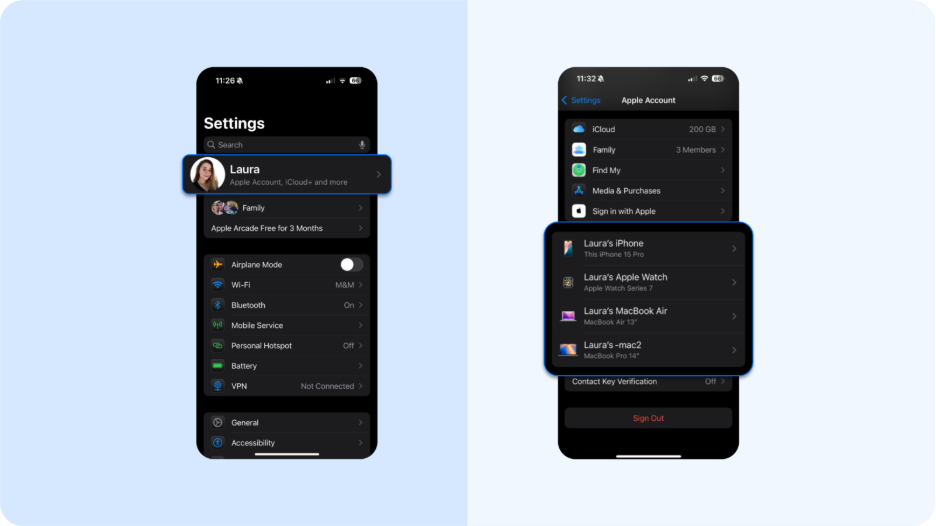

- Otevřete Nastavení → [Vaše jméno] → Zobrazí se použitá zařízení. Pečlivě zkontrolujte všechny iPhone, iPady nebo Macy spojené s vaším Apple ID a odeberte všechna zařízení, která nepoznáváte.

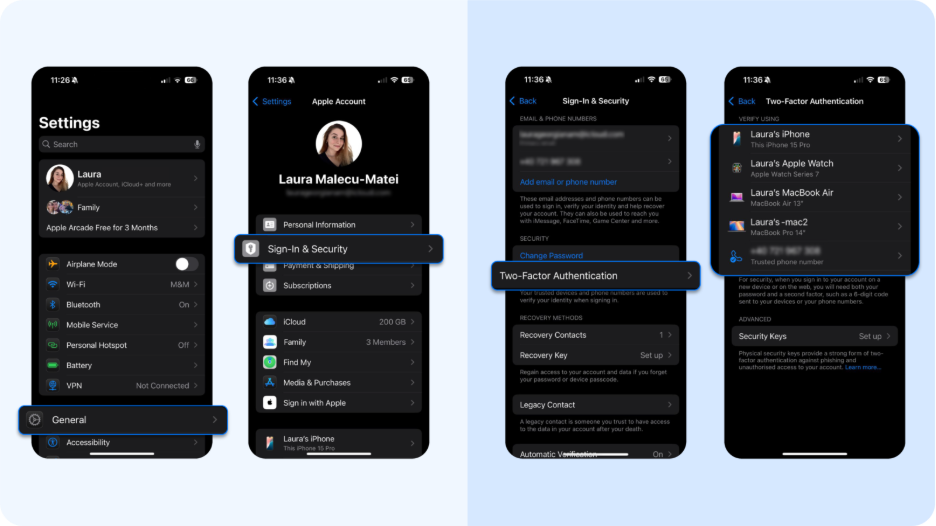

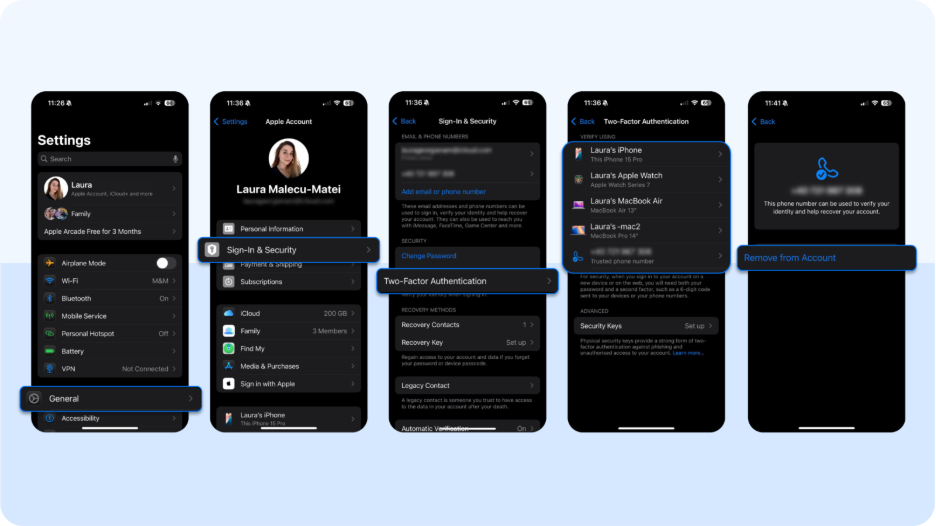

- Přejděte do Nastavení → [Vaše jméno] → Přihlášení a zabezpečení -> Dvoufaktorové ověřování. Zkontrolujte všechna upozornění na nedávná přihlášení nebo změny informací pro obnovení.

- Přejděte do Nastavení → [Vaše jméno] → Heslo a zabezpečení . Zkontrolujte důvěryhodná telefonní čísla (používaná pro 2FA) a kontakty pro obnovení účtu. Pokud vidíte číslo nebo kontakt, který jste nepřidali, odeberte ho.

- Pokud budete nečekaně vyzváni k opětovnému zadání hesla, okamžitě jej změňte z čistého a nenarušeného zařízení.

V rámci profesionální reakce na incidenty jsou nevysvětlitelné výzvy Apple ID považovány za „eskalaci 1. úrovně“. To znamená, že útočník má vaše přihlašovací údaje a testuje přístup nebo se pokouší o reset. Nejbezpečnější reakcí je kontaktovat podporu Apple, změnit heslo k Apple ID a dodržovat dobrou digitální hygienu (např. vždy používat dvoufaktorové ověřování).

7. Nainstalovali jste škodlivé konfigurační profily

Firmy legitimně používají konfigurační profily pro správu mobilních zařízení (MDM) k nastavení Wi-Fi sítí, instalaci pracovních aplikací nebo vynucování bezpečnostních pravidel na telefonech zaměstnanců. Útočníci je však mohou zneužít a tiše přesměrovat provoz, nainstalovat kořenové certifikáty nebo vynutit, aby zařízení důvěřovalo škodlivým aplikacím. Dokumentace podpory společnosti Apple výslovně varuje před instalací neznámých profilů.

Podvodný profil může:

- Přesměrujte síťový provoz přes server, který ovládají

- Instalace nebo důvěřování kořenovým certifikátům, které zachycují šifrovaná data

- Vynuťte zařízení, aby důvěřovalo škodlivým aplikacím, které by váš operační systém iOS normálně blokoval

Jak zkontrolovat, zda máte nainstalované škodlivé konfigurační profily:

- Přejděte do Nastavení → Obecné → VPN a správa zařízení. Pokud uvidíte profil, který jste nenainstalovali jako součást školy, práce nebo známé aplikace, smažte ho. Odstraněním profilu se také odstraní aplikace a certifikáty, které nainstaloval.

- <Poté přejděte do Nastavení → Obecné → O aplikaci → Nastavení důvěryhodnosti certifikátů. Zkontrolujte všechny ručně důvěryhodné kořenové certifikáty. Zrušte důvěryhodnost pro cokoli, co neznáme. <

- Pokud si nejste jisti, zda je profil legitimní, poraďte se před smazáním se svým zaměstnavatelem nebo IT oddělením školy.

Na rozdíl od podezřelé aplikace, kterou lze snadno smazat, může profil přesměrovat provoz a přežít běžné čištění. Skutečnost, že Apple sám označuje neznámé profily jako nebezpečí, je jasným signálem, že pokud nějaký najdete, měli byste s ním zacházet jako s vysoce rizikovým vektorem kompromitace. V případě potřeby kontaktujte přímo Apple, abyste problém vyřešili.

Jak se váš iPhone vůbec mohl stát hackerem?

iPhony jsou odolné už ze své podstaty. Mají pečlivě spravovaný App Store, aplikace v sandboxu a rychlé cykly aktualizací. Útočníci však nemusí iOS úplně „prolomit“, protože k dosažení trvalosti zneužívají lidské chování, slabé vrstvy identity a zužují technické mezery. Zde je pět dominantních útočných cest, o kterých byste dnes měli vědět.

1. Phishing a škodlivé webové stránky

Phishing zůstává nejspolehlivějším a nákladově nejefektivnějším vektorem útoku proti iOS. Proč? Protože obchází obranu systému a cílí na nejslabší článek: důvěru uživatelů. Zpráva Lookout z roku 2024 dokonce zjistila, že uživatelé iOS čelili ve 3. čtvrtletí více pokusům o phishing než uživatelé Androidu, přičemž cílem útoků bylo 18,4% zařízení iOS oproti 11,4% zařízení Android.

Problém je v tom, že phishingové stránky napodobují nativní přihlašovací výzvy od Applu pixel po pixelu. Útočníci nasazují SSL certifikáty, takže uživatelé vidí visací zámek a předpokládají legitimitu. V systému iOS, kde je plocha obrazovky omezená, je ještě snazší přehlédnout jemné rozdíly mezi URL.

Moderní kampaně vytvářejí přihlašovací stránky identické s těmi od Applu. Ty mohou být doručovány prostřednictvím SMS („smishing“), pozvánek do kalendáře nebo falešných e-mailů podpory. Odkazy mohou dokonce používat zkracovače URL nebo homoglyfické domény (např. záměna „а“ za cyrilici „a“). Poté zadáte své Apple ID a heslo v domnění, že se přihlašujete do systému Applu. Tehdy jsou vaše data zachycena a odeslána na servery ovládané útočníkem.

Útočníci se přihlásí okamžitě, někdy z jiné zeměpisné polohy, což spustí legitimní přihlašovací upozornění od Applu. Pokud jsou kódy 2FA shromažďovány v reálném čase, útočníci si k Apple ID přidají vlastní zařízení pro dlouhodobý přístup.

2. Krádeže malwaru a spywaru nad rámec Pegasu

Pegasus a Triangulation sice dominují titulkům, ale představují jen jednu úroveň problému. Všudypřítomnějším rizikem je nárůst krádeží komodit a spyware kitů přizpůsobených pro iOS. Například:

- Moderní zloději hesel se neobtěžují s hrubým vynucováním hesel, když dokážou unést tokeny relací ze Safari nebo Chromu. S platným tokenem útočníci zcela obejdou MFA a přehrají relaci, aby se vydávali za uživatele, dokud nevyprší. To obzvláště zranitelně vystavuje webové účty aplikací, jako je e-mail, bankovnictví a cloudové úložiště.

- Multiplatformní útočníci získávají data automatického vyplňování, soubory cookie, historii prohlížení a uložené přihlašovací údaje a poté je synchronizují se servery útočníků. Po shromáždění jsou tyto přihlašovací údaje shromažďovány v „logech“ prodávaných na zločineckých trzích.

Celkově vzato, organizované zločinecké skupiny nasazují běžně dostupné nástroje pro krádeže dat s funkcemi, které byly kdysi jedinečné pro Pegasus: sběr přihlašovacích údajů, přehrávání tokenů, perzistence prostřednictvím profilů. Pro lidi, jako jste vy, není předpoklad, že „iOS je ohrožen pouze státem sponzorovanými útočníky“, pravdivý.

Díky ochraně webu v reálném čase zastavuje Bitdefender Mobile Security pro iOS malware stealer již ve fázi jeho šíření, od phishingových odkazů a nebezpečných Wi-Fi sítí až po podvodné profily. Chraňte se hned teď .

3. Nebezpečné Wi-Fi a hotspoty

Veřejné Wi-Fi sítě zůstávají lovištěm pro mobilní zařízení se zapnutým automatickým připojením. Útočníci s tímto trikem ani nemusí prolomit vaše hesla, unést vaše relace nebo vás nechat nainstalovat malware. Zde je důvod:

- Útočníci nastavují hotspoty typu „zlé dvojče“ (např. „Airport_Free_WiFi“) a poté vkládají škodlivé profily nebo provádějí odstraňování SSL certifikátů.

- Po připojení zpřístupní falešný captive portál, který uživatele vyzývá k „instalaci certifikátu“ nebo „povolení přístupu VPN“ pro prohlížení.

- Pokud souhlasíte, je přidán škodlivý konfigurační profil. Děsivé na tom je, že může přetrvávat i po restartu a vypadat, jako by zařízení fungovalo normálně, i když je veškerá aktivita monitorována.

Naši analytici opakovaně zjišťují, že skutečnou odměnou jsou ukradené soubory cookie relace, nikoli hesla. Jakmile jsou zachyceny, umožňují útočníkům unést účty, aniž by spouštěli výzvy MFA. Řešení je jednoduché: nikdy nedůvěřujte veřejným Wi-Fi sítím bez ochrany. Používejte spolehlivou VPN nebo svá vlastní data.

To znamená:

- Vypněte automatické připojení k veřejným sítím.

- Pravidelně kontrolujte a odstraňujte neznámé profily nebo certifikáty.

- Používejte spolehlivou VPN (součástí našeho produktu), aby byl provoz šifrován, i když je hotspot nepřátelský.

- Spolehněte se na nástroje jako Bitdefender Mobile Security pro iOS, které zahrnují zabezpečení Wi-Fi, jež vás upozorní, pokud se připojíte k nebezpečným sítím, a zablokuje phishingové útoky nebo útoky založené na proxy serverech dříve, než dojde k úniku dat.

Jak chránit své Apple ID

Zde jsou nejjednodušší a nejúčinnější opatření, která můžete podniknout, pokud se chcete ujistit, že se s napadenými iPhony už nikdy nesetkáte:

- Používejte silné a jedinečné heslo k Apple ID. Nepoužívejte ho opakovaně na jiných účtech. Kampaně zaměřené na zneužití přihlašovacích údajů pravidelně testují narušená hesla s Apple ID.

- Zapněte dvoufaktorové ověřování (2FA). Nastavení → [Vaše jméno] → Heslo a zabezpečení → Zapnout 2FA.

- Pravidelně kontrolujte svá zařízení. Nastavení → [Vaše jméno] → Zařízení. Co nejdříve odstraňte všechna zařízení, která nepoznáváte.

- Dávejte si pozor na phishingové výzvy. Apple vás nikdy nepožádá o ověření vašeho Apple ID e-mailem nebo SMS. Místo toho obdržíte ověřovací kódy prostřednictvím oznámení na důvěryhodném zařízení Apple. Podezřelá upozornění na přihlášení nebo neočekávané výzvy k zadání hesla jsou signálem k okamžitému resetování.

- Nasaďte si Bitdefender Mobile Security pro iOS. Jeho anti-phishingová a webová ochrana blokuje falešné přihlašovací stránky Apple ID, které útočníci na krádeže přihlašovacích údajů používají k získání vašeho hesla ještě před jeho zadáním. Tím se uzavře nejběžnější cesta k vašemu účtu.

- Udržujte iOS a aplikace aktualizované. Většina útoků zneužívá neopravené chyby, proto se ujistěte, že máte iOS neustále aktualizovaný. Přejděte do Nastavení → Obecné → Aktualizace softwaru.

- Vymažte historii Safari, abyste vymazali soubory cookie, mezipaměť a stav přihlášení. Zvažte také filtrování DNS, aby byl každý požadavek na doménu, který váš iPhone odešle, porovnán s databází známých škodlivých adres.

- Zapněte zálohování na iCloudu v Nastavení → [Vaše jméno] → iCloud → Záloha na iCloudu nebo použijte Finder/iTunes se zaškrtnutou možností „Šifrovat lokální zálohu“.

Co dělat, když je váš iPhone napaden hackery: Přesný návod

Pokud byl váš iPhone napaden hackery, postupujte podle těchto kroků, které podporují naši experti na kybernetickou bezpečnost:

Krok 1 – Změňte všechna hesla z čistého zařízení

Začněte s Apple ID, poté e-mailem, bankovnictvím, sociálními sítěmi a všemi dalšími vysoce rizikovými aplikacemi pro iPhone. Udělejte to na druhém zařízení, kterému důvěřujete, aby keylogger nebo zloděj tokenů nemohl zachytit nové přihlašovací údaje. Většina narušení bezpečnosti zahrnuje lidské faktory, jako je odcizení přihlašovacích údajů nebo sociální inženýrství, a proto nejprve a rychle resetujte zařízení.

Odteď střídejte hesla pro účty, které přijímají citlivé textové zprávy nebo telefonní hovory, protože útočníci rádi obcházejí resetováním hesel pomocí SMS.

Krok 2 – Odeberte neznámá zařízení z Apple ID a zrušte přístup

Na iPhonu přejděte do Nastavení → [Vaše jméno] → Zařízení. Odstraňte vše, co nepoznáváte, abyste na dálku přerušili kontrolu nad iPhonem a snížili riziko neoprávněných nákupů na vašem účtu Apple Wallet nebo App Store.

Po vyčištění zařízení se odhlaste z relací v kritických službách a znovu se ověřte pouze na čistém zařízení.

Krok 3 – Naskenujte a vyčistěte zařízení

Použijte Bitdefender Mobile Security pro iOS k blokování phishingových webových stránek a škodlivých odkazů během třídění. Poté ručně odstraňte podezřelé aplikace nebo falešné konfigurační profily v Nastavení → Obecné → Správa VPN a zařízení.

Smazáním profilu se odstraní nastavení, aplikace a data, která profil nainstaloval, což je klíčové, pokud útočník použil profil ke směrování provozu ve stejné síti nebo k jeho přetrvání i po restartu.

Vymažte historii Safari a data webových stránek, abyste přerušili smyčky přesměrování, a poté znovu otestujte stránky, které se nenačetly správně.

Pokud máte podezření na fyzický přístup nebo nemůžete okamžitě dokončit čištění, použijte režim Ztraceno v aplikaci Najít k uzamčení zařízení, zobrazení kontaktní zprávy a pozastavení karet Apple Pay během zabezpečení účtů. To pomůže minimalizovat škody a zároveň stabilizovat základní bezpečnostní úroveň vašeho iPhonu.

Krok 5 – Resetujte a obnovte pouze v případě potřeby

Pokud indikátory přetrvávají i po vyčištění, vymažte zařízení a obnovte jej ze známé zálohy. Použijte iCloud nebo šifrované zálohy Finderu/iTunes, abyste po obnovení továrního nastavení bezpečně obnovili uložená hesla, zdravotní data a data aplikací. Zálohy iCloudu se šifrují automaticky a lokální zálohy Finderu/iTunes musí mít povolenou možnost Šifrovat lokální zálohu.

Novou zálohu vytvořte až po vyčištění systému, protože obnovení infikovaného stavu ruší obnovení továrního nastavení.

Chraňte svůj iPhone před hackery

Pokud jste se dočetli až sem, už víte, jak odhalit hackery a chránit své mobilní zařízení. Včasná varování jsou skryta na očích. Vzpomeňte si na náhlé vybití baterie, podivné nárůsty využití dat, novou aplikaci, kterou si nepamatujete, že jste nainstalovali, nebo opakované výzvy Apple ID – to jsou vodítka, na která stojí za to reagovat. Dokonce i historie vašeho prohlížeče vám může vypovídat, pokud se podíváte dostatečně pozorně.

Oprava je méně dramatická, než se zdá. Udržujte iOS a aplikace pro iPhone aktuální. Používejte silné přihlašovací údaje a 2FA, abyste zabránili sociálnímu inženýrství. Odstraňte podezřelé aplikace, kontrolujte oprávnění a pravidelně spouštějte kontroly, aby nic nezůstávalo na pozadí.

Proč nenechat těžkou práci na odbornících?

Antivirový software, jako je Bitdefender Mobile Security pro iOS, nenápadně blokuje phishingové webové stránky dříve, než vás podvedou, upozorňuje vás na nebezpečné Wi-Fi a označuje škodlivé odkazy, které by jinak mohly proklouznout. Představte si to jako další vrstvu, která chrání vaši online bezpečnost, zatímco se vy soustředíte na vše ostatní, k čemu je váš iPhone určen.

Pro další informace o produktech Bitdefender nás neváhejte kontaktovat.

![Jak zkontrolovat, zda byl váš iPhone napaden hackery [+5 kroků pro obnovení]](https://www.solutia.cz/wp-content/uploads/2025/10/Jak-zkontrolovat-zda-byl-vas-iPhone-napaden-hackery-5-kroku-pro-obnoveni.png)