Navigace ve správě zranitelností veřejného cloudu: Kdy zvolit síťové skenery, agenty nebo bezagentové řešení.

Existují různé přístupy ke správě zranitelností v cloudových úlohách a znalost toho, kterou metodu skenování zranitelností použít, je klíčová pro váš úspěch. Neexistuje však univerzálně správná volba. Jak můžete určit nejlepší přístup pro vás?

I když síťové, agentské i bezagentové skenování zranitelností identifikuje zranitelnosti, existují kompromisy a ideální přístup závisí na vašem konkrétním případu použití, požadavcích a omezeních. Tento blog zkoumá různé metody a diskutuje o jejich aplikaci na virtuální počítače a kontejnerizované úlohy.

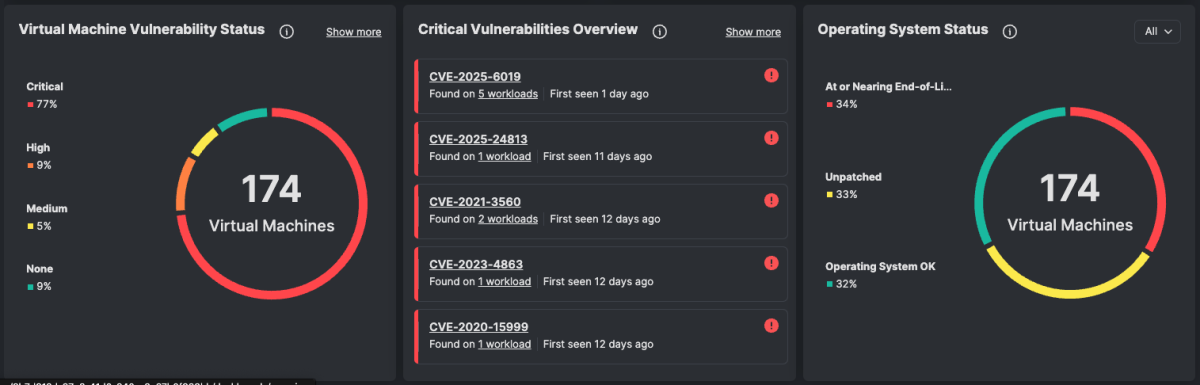

Přehled správy zranitelností v cloudu

(Tenable Cloud Security: Widgety řídicího panelu pro správu zranitelností)

Správa zranitelností v cloudu se zaměřuje na skenování základních operačních systémů, jako jsou Linux a Windows, a dalšího softwaru nainstalovaného v cloudových instancích za účelem identifikace zranitelností. Přestože se správa zranitelností provádí již po celá desetiletí, vaše úlohy veřejného cloudu by mohly mít prospěch z jiného přístupu.

Tradiční metody skenování, jako jsou síťové skenování a instalace agentů, jako jsou Nessus Agents od Tenable, mohou být schůdnými možnostmi pro virtuální stroje s dlouhou životností v některých prostředích veřejného cloudu. Tyto metody však nejsou ideální pro virtuální stroje s krátkou životností a kontejnerizované úlohy. Vše závisí na pochopení nejlepšího přístupu k získávání dat o zranitelnosti pro daný případ použití.

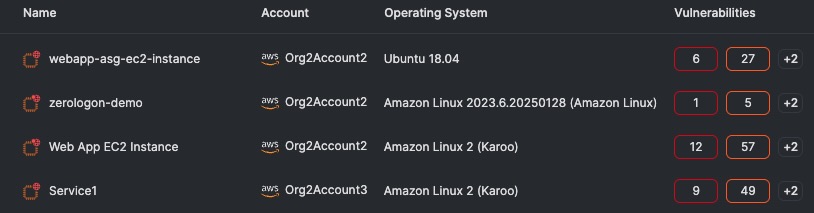

Skenování virtuálních počítačů ve veřejném cloudu

Můžete mít virtuální počítače ve veřejném cloudu, které se co do metody nasazení, konfigurace a životnosti velmi podobají místním virtuálním počítačům. Naopak můžete mít virtuální počítače, které mají více cloudově nativních vlastností. Mnoho organizací má obojí. To je často určeno tím, v jaké fázi vývoje cloudového zabezpečení se dané nasazení nachází.

Výběr nejlepší metody skenování zranitelností pro váš případ použití virtuálního počítače ve veřejném cloudu bude záviset na faktorech, jako je životnost, velikost a přístupnost virtuálního počítače.

(Tenable Cloud Security: Virtuální počítače se zranitelnostmi)

Skenování v síti

Síťové skenování zahrnuje nasazení samostatného virtuálního počítače skeneru v rámci každého virtuálního privátního cloudu nebo virtuální sítě, čímž je zajištěna izolace a zároveň nezbytný přístup. Pro komplexní výsledky jsou nezbytné administrátorské přihlašovací údaje; jinak jsou skenování omezena na externí zobrazení, jako jsou ta poskytovaná otevřenými porty, verzemi služeb a verzemi operačních systémů.

Tento přístup je vhodný pro virtuální počítače ve veřejném cloudu s oprávněními správce na úrovni operačního systému a přístupem k síti, takže skener může dosáhnout cílů na všech portech a protokolech. Každý síťový skener je obvykle nasazen jako velký virtuální počítač s dlouhou životností. Tyto virtuální počítače skenerů zvyšují provozní náklady zákazníka na cloud.

Výhody:

- Nejkomplexnější typ kontroly, pokud jsou zadány přihlašovací údaje správce.

- Žádní agenti k nasazení.

- Podporuje zařízení, která nelze skenovat pomocí agentů, například síťová zařízení.

- Konzistentní metoda skenování pro ty, kteří skenují i lokální úlohy.

Úvahy:

- Pro každý cíl kontroly jsou vyžadovány přihlašovací údaje správce.

- Virtuální počítače skenerů musí být nasazeny v cloudových účtech, obvykle pro virtuální privátní cloud (VPC) / virtuální síť (VNET), což může být nákladné.

- Skenování může ovlivnit výkon cíle skenování, i když to lze upravit.

- Vyžaduje široce otevřený přístup k portům a protokolům ze skeneru k cílům skenování.

- Cíle musí být v době skenování spuštěné a dostupné prostřednictvím IP adresy.

- Síťové prověřování je ručně plánované aktivity.

Běžný případ použití:

- Dlouhodobě fungující virtuální počítače s administrátorským přístupem a přístupem k síti.

Skenování založené na agentech

Skenování založené na agentech zahrnuje instalaci agentů, jako jsou agenti Nessus nebo agenti cloudových poskytovatelů, na každý cílový virtuální počítač. Agenti běží v rámci každého cloudového virtuálního počítače a hlásí zjištění pouze pro virtuální počítač, na kterém běží.

Tento přístup je vhodný pro větší virtuální počítače, kde jsou agenti povoleni, ale nejsou poskytovány přihlašovací údaje operačního systému. Agenti eliminují potřebu hostování samostatných virtuálních počítačů pro skenování, čímž snižují složitost a náklady. Instalaci a konfiguraci agentů lze obvykle automatizovat během nasazení virtuálních počítačů ve veřejném cloudu.

Výhody:

- Žádné nasazení a údržba virtuálních počítačů skenerů.

- Nižší náklady ve srovnání s nasazením virtuálního počítače skeneru na VPC/VNET.

- Není vyžadována žádná správa pověření.

- Podpora mikrosegmentovaných prostředí.

Úvahy:

- Agenti jsou vyžadováni pro každou úlohu a musí být spravováni.

- Agenti vyžadují připojení ke správci agentů (obvykle odchozí TCP:443).

- Cíle musí být spuštěné a dostupné v době skenování.

- Nejsou ideální pro dočasné úlohy.

- Agenti nemohou provádět pouze vzdálené kontroly.

- Existují minimální systémové požadavky (2 CPU/1 GB RAM).

- Skenování agentů jsou ručně plánované aktivity.

Běžné případy použití:

- Dlouhodobě fungující virtuální počítače, u kterých nejsou poskytovány přihlašovací údaje na úrovni operačního systému.

- Virtuální počítače ve vysoce segmentovaných/mikrosegmentovaných prostředích.

Bez agenta

Bezagentové skenování je cloudový přístup, který využívá veřejná API poskytovatele cloudových služeb ke shromažďování informací o virtuálních počítačích. Tato metoda zahrnuje vytváření cloudových oprávnění, která umožňují přístup k ověřeným API poskytovatele cloudových služeb. Bezagentové skenování eliminuje potřebu síťových skenerů a agentů.

Tento přístup je vhodný pro většinu virtuálních počítačů ve veřejném cloudu, bez ohledu na správu přihlašovacích údajů nebo úroveň segmentace. Agentless využívá API pro připojení k vašim virtuálním počítačům a pro vytvoření snímku jejich úložných svazků. Tyto svazky jsou poté připojeny k dočasnému virtuálnímu počítači, který spustí kontrolu zranitelností. Poskytuje přehled o všech virtuálních počítačích a jejich chybách, aniž by to ovlivnilo spuštěné virtuální počítače. Přihlašovací údaje a přístupnost portů na úrovni operačního systému nejsou nutné, což snižuje provozní režii a zvyšuje škálovatelnost.

Výhody:

- Cloudově nativní a řízené API.

- Žádné skenery ani agenti k nasazení a správě.

- Není vyžadována žádná správa přihlašovacích údajů ani přístup k portům.

- Funguje s virtuálními počítači všech velikostí.

- Žádný dopad na virtuální počítače.

- Šetří peníze eliminací potřeby virtuálních počítačů skenerů.

- Přístup udělený prostřednictvím cloudových oprávnění.

- Lze použít na zastavených virtuálních počítačích.

Úvahy:

- Bezagentní technologie je obvykle součástí cloudových bezpečnostních nástrojů, nikoli tradičních nástrojů pro správu zranitelností.

- Výsledky bez agentů jsou obvykle založeny na CVE.

- Bezagentní přístupy obvykle neposkytují stejnou úroveň detailů jako síťové nebo agentové přístupy.

- Bezagentové skenování se provádí automaticky, obvykle jednou denně.

Běžné případy použití:

- Virtuální počítače, kde nejsou poskytnuty přihlašovací údaje na úrovni operačního systému a agenti nejsou povoleni nebo žádoucí.

- Krátkodobé virtuální stroje.

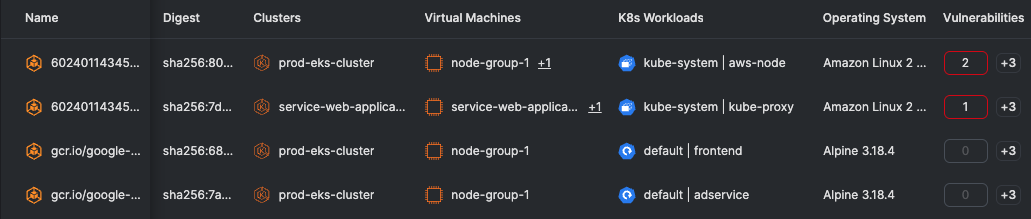

Skenování kontejnerizovaných úloh veřejného cloudu

Kontejnerizované úlohy se velmi liší od virtuálních počítačů a jejich skenování na zranitelnosti vyžaduje přizpůsobení se jejich dočasné povaze. Výběr nejlepší metody skenování zranitelností pro váš případ použití kontejnerizované úlohy veřejného cloudu bude záviset na faktorech, jako je způsob orchestrace kontejnerů a vaše požadavky na správu zranitelností.

(Tenable Cloud Security: Kontejnerizované úlohy se zranitelnostmi)

Skenování v síti

Síťové skenování obvykle není použitelné pro kontejnerizované úlohy. Někteří dodavatelé, včetně Tenable, detekují, zda na skenovaném hostiteli běží Docker, ale neskenují kontejnery běžící na hostiteli Dockeru na zranitelnosti.

Skenování založené na agentech Kubernetes

Skenování založené na agentech nabývá jiného významu, když se odkazuje na kontejnerizované úlohy. Tradiční agenti pro skenování zranitelností nejsou kvůli velikosti agenta, požadavkům na zdroje a požadavkům na síťové připojení příliš vhodní pro běh na kontejneru.

Kontejnery Docker jsou však obvykle spravovány platformou pro orchestraci kontejnerů, jako je Kubernetes. Skenování založené na agentech Kubernetes poskytuje hluboký přehled a zabezpečení v reálném čase nasazením odlehčeného senzoru na každou úlohu Kubernetes prostřednictvím Helm grafu, což je ideální pro průběžné monitorování kontejnerizovaných úloh.

Výhody:

- Žádný software pro silné agenty, který by bylo třeba nasazovat ani spravovat.

- Nasazeno pomocí Helm grafu.

- Funguje s cloudově spravovanými prostředími Kubernetes (např. EKS, AKS, GKE) i s prostředími Kubernetes a Red Hat OpenShift se samosprávou.

- Skenování založené na agentech Kubernetes se provádí automaticky, obvykle každou hodinu.

Úvahy:

- Skenování založené na agentech Kubernetes je obvykle funkcí cloudových bezpečnostních nástrojů, nikoli tradičních nástrojů pro správu zranitelností.

- Výsledky bezagentového využití Kubernetes jsou obvykle založeny na CVE.

Běžné případy použití:

- Kontejnerizované úlohy v rámci platformy pro orchestraci kontejnerů Kubernetes nebo Red Hat OpenShift.

Bez agenta

Kontejnerizované úlohy ve veřejném cloudovém prostředí jsou obvykle spravovány platformou pro orchestraci kontejnerů, jako je Kubernetes. Uzly Kubernetes – hostitelé, na kterých kontejnery běží – jsou virtuální počítače běžící ve veřejném cloudovém prostředí. Metoda bez agenta je proto stejná jako metoda popsaná dříve v části „Skenování virtuálních počítačů ve veřejném cloudu“, s další výhodou v podobě identifikace kontejnerů běžících na uzlech Kubernetes. Tato metoda také identifikuje softwarový kusovník (SBOM) a zranitelnosti spojené s každým kontejnerem běžícím na uzlu Kubernetes.

Výhody:

- Cloudový nativní a řízený API.

- Žádné skenery ani agenti k nasazení a správě.

- Podporuje uzly Kubernetes spravované cloudem.

- Přístup je udělen prostřednictvím cloudových oprávnění.

- Lze použít na zastavených uzlech Kubernetes (virtuálních počítačích).

Úvahy:

- Bezagentní technologie je obvykle součástí cloudových bezpečnostních nástrojů, nikoli tradičních nástrojů pro správu zranitelností.

- Výsledky bez agentů jsou obvykle založeny na CVE.

- Bezagentové skenování je méně časté než skenování založené na agentech v Kubernetes.

Běžné případy použití:

- Kontejnerizované úlohy v rámci cloudově spravované platformy pro orchestraci kontejnerů Kubernetes (např. EKS, AKS, GKE).

Poznámka k obrázkům kontejnerů

Kontejnery jsou spuštěné instance obrazu kontejneru. Tento blog se zaměřuje na úlohy ve veřejném cloudu a obrazy kontejnerů úlohami nejsou. Stojí však za zmínku, že samotné obrazy lze také skenovat. Toho se obvykle dosahuje skenováním obrazu kontejneru v rámci kanálu CI/CD a integrací s registrem obrazů kontejnerů za účelem skenování všech obrazů kontejnerů uložených v něm.

Shrnutí

Výběr správné metody skenování zranitelností pro úlohy veřejného cloudu je klíčový a silně závisí na konkrétních případech použití a požadavcích. Každá metoda nabízí jedinečné výhody a aspekty jak pro virtuální počítače, tak pro kontejnerizované úlohy. Je nezbytné porozumět těmto rozdílům a sladit je s životním stylem, dostupností a celkovou strategií správy zranitelností vaší úlohy. Tenable nabízí všechny tyto metody, které vám pomohou identifikovat, kontextualizovat, prioritizovat a napravit zranitelnosti v jakémkoli prostředí kdekoli.

Pro více informací o správě zranitelností v cloudu, nás neváhejte kontaktovat.

Zdroj: Tenable