Obnovte heslo pomocí rutiny Set-ADAccountPassword Poweshell

Uživatelé obvykle aktualizují hesla svých doménových účtů pomocí nabídky Nastavení systému Windows. Pokud však zapomenou heslo nebo je jejich účet deaktivován, musí zasáhnout správce. Tento příspěvek na blogu zkoumá několik způsobů, jak může administrátor resetovat heslo uživatele nebo vytvořit nové. Nejprve si projdeme nejjednodušší možnosti: Active Directory Users and Computers (ADUC) a Active [...]

Nastavení prostředí pro penetrační testování na OCI: Komplexní návod

Zde jsou kroky, které budeme dodržovat při nastavení laboratoře PenTest na OCI: Vytvořte virtuální cloudovou síť (VCN): VCN je soukromá síť, která pokrývá celou infrastrukturu OCI. Poskytuje bezpečné a izolované prostředí pro vaše cloudové zdroje. Vytvoříme VCN, veřejnou podsíť a soukromou podsíť pro naši laboratoř PenTest. Poskytování Kali Linuxu a konfigurace SSH [...]

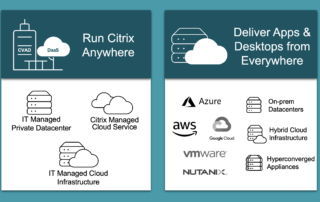

Představujeme Citrix Universal Subscription

Když uvažujeme o neustále se měnících požadavcích, kterým čelí podnikové IT, je jasné, že flexibilita a připravenost k transformaci jsou klíčovými hnacími silami úspěchu. Citrix nedávno provedl vlastní transformaci a stal se obchodní jednotkou Cloud Software Group. Během tohoto procesu se týmy Citrix důkladně podívaly na aktuální portfolio nabídek, aby [...]

Síla Citrix Hypervisor přichází do cloudu

Není žádným tajemstvím, že hybridní práce je budoucností a cloud tu zůstane. Viděli jsme, jak organizace tyto změny přijaly, a mnohé z nich využívají cloudové a místní nasazení, aby zaměstnancům pomohly bezpečně pracovat odkudkoli. Vzhledem k tomu, že k tomuto posunu došlo po celém světě, viděli jsme potřebu změnit naši úroveň [...]

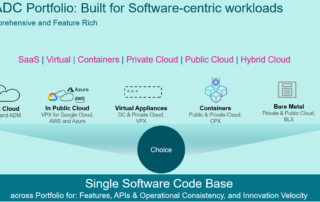

V době nedostatku čipů přichází na pomoc software Citrix a SaaS

Globální nedostatek polovodičů nadále klade na IT oddělení vážná omezení. Americké ministerstvo obchodu uvádí, že poptávka po čipech vzrostla od roku 2019 do roku 2021 o 17 %, s malým růstem nabídky. Nesoulad mezi nabídkou a poptávkou vedl ke zpožděním a dokonce ke zrušení kritických iniciativ digitální transformace. [...]

Na co si dát pozor při plánování migrace do hybridního cloudu

Uvažujete o přesunutí některých vašich místních úloh do cloudu, uvažujete o migraci do hybridního cloudu? Mnoho organizací migruje na hybridní cloudová prostředí. To jim umožňuje využívat výhod cloudu a zároveň i nadále využívat stávající investice do datových center. Zde jsou některé z důvodů, proč se společnosti rozhodují pro provoz v hybridních [...]

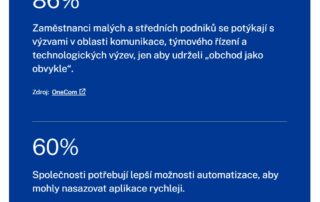

Správa aplikací a desktopů je prakticky bez námahy

IT oddělení v mnoha malých a středních podnicích zjišťují, že potřebují udělat více s méně, a hybridní práce na ně jen zvýšila tlak. Hranice mezi pracovním a domácím životem se dále zmenšují. Společnosti více spoléhají na vzdálené zaměstnance a kontinuita mezi kanceláří a vnějším prostředím nabývá na důležitosti. Citrix [...]

Znáte sedm principů bezpečnostního modelu s nulovou důvěrou

Realita dnešního rychle se rozvíjejícího a stále vzdálenějšího pracovního prostředí staví vaši firmu jako zranitelnou vůči narušení bezpečnosti. Vaši zaměstnanci se při práci stále více spoléhají na svá vlastní nechráněná zařízení a využívají SaaS a webové aplikace pro přístup k vašim cenným aktivům a datům. Přihlášením do vaší sítě a [...]

Virtualizace aplikací vs. virtualizace desktopů: Jaký je rozdíl?

Organizace se mohou ptát, zda je tou správnou cestou virtualizace aplikací nebo virtualizace desktopů. Zatímco virtualizace aplikací umožňuje společnostem snadno dodávat aplikace na jakémkoli zařízení, virtualizace desktopů je často lepší volbou pro organizace, které potřebují emulovat celé pracovní stanice. Pojďme prozkoumat rozdíly a výhody obou technologií – a jak mohou spolupracovat. [...]

Zvyšte zabezpečení aplikací pomocí Citrix Secure Private Access

Aby vaši hybridní pracovníci mohli dělat svou nejlepší a nejproduktivnější práci, potřebují přístup odkudkoli k široké škále SaaS a webových aplikací. Ale dnes se průměrná firma spoléhá na 88 různých aplikací, které vytvářejí větší než kdy jindy útočnou plochu, kterou musí váš tým kybernetické bezpečnosti chránit. Zabezpečení webových aplikací je ještě složitější a každý [...]