Pokrok v zabezpečení s nulovou důvěrou v OCI

Organizace provozující kritické aplikace v infrastruktuře Oracle Cloud (OCI) musí chránit nejcitlivější data – záznamy o zákaznících, finanční transakce nebo data o zdravotní péči uložená v databázi Oracle. Tyto organizace čelí neustálé výzvě v oblasti prevence neoprávněného přístupu a ochrany kritických dat. Jejich poslání je jasné: zajistit, aby [...]

Kritická zranitelnost účtu Google – odhalená telefonní čísla uživatelů

Bezpečnostní výzkumník identifikoval kritickou zranitelnost v systému pro obnovení účtů Google, která mohla útočníkům umožnit získat telefonní čísla uživatelů Googlu zneužitím zastaralého mechanismu obnovení, který fungoval bez novějších ochran JavaScriptu. Jak byla zranitelnost zneužita? Ukazuje se, že formulář pro obnovení uživatelského jména od Googlu fungoval s vypnutým JavaScriptem, [...]

Zabezpečení bez zablokování

Zabezpečení bez zablokování: Co říkají testy latence o OCI WAF Každý technický tým zná kompromis: zamknete-li vchodové dveře aplikace, někdo si bude stěžovat, že jejich otevírání trvá déle. Chtěli jsme tento vjem přesně vyčíslit měřením latence, kterou brána firewall webových aplikací Oracle Cloud Infrastructure (OCI) Web Application Firewall [...]

Průvodce „Zabezpečení aplikací“, který si přečtěte před stažením

Většina lidí nepřemýšlí o zabezpečení aplikací, dokud není příliš pozdě. Klepnete na „nainstalovat“, udělíte několik oprávnění, přihlásíte se a důvěřujete aplikaci, že se bude chovat správně. Za tímto čistým uživatelským rozhraním se však může skrývat zranitelný kód, uniklá data nebo sledovací systémy třetích stran, které nenápadně shromažďují vaše informace. [...]

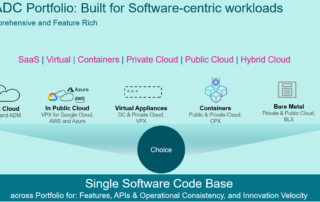

Přístup Citrixu k Secure by Design

Citrix jako lídr v poskytování bezpečných hybridních pracovních prostředí prostřednictvím svých špičkových produktů virtualizace, zabezpečeného soukromého přístupu a poskytování aplikací. Po desetiletí umožňujeme organizacím dosáhnout provozní flexibility při zachování robustních bezpečnostních standardů. Nedávný závazek agentury pro kybernetickou bezpečnost a bezpečnost infrastruktury (CISA) Secure by Design Pledge nejen posiluje [...]

Více než 3 miliony e-mailových hostitelů spouští protokoly POP3 a IMAP bez šifrování

TLS pro IMAP/POP3 Více než 3 miliony hostitelů provozujících e-mailové služby prostřednictvím protokolů POP3 a IMAP nemají povoleno TLS a jsou zranitelní vůči nejrůznějším útokům. Uživatelé mohou přistupovat k e-mailovým službám prostřednictvím vyhrazených aplikací, ale způsob připojení se liší. Jedním ze způsobů je protokol POP3 (Post Office Protocol [...]

V době nedostatku čipů přichází na pomoc software Citrix a SaaS

Globální nedostatek polovodičů nadále klade na IT oddělení vážná omezení. Americké ministerstvo obchodu uvádí, že poptávka po čipech vzrostla od roku 2019 do roku 2021 o 17 %, s malým růstem nabídky. Nesoulad mezi nabídkou a poptávkou vedl ke zpožděním a dokonce ke zrušení kritických iniciativ digitální transformace. [...]