Často kladené otázky týkající se zranitelnosti BadSuccessor

Která umožňuje eskalaci oprávnění zero-day v doménách služby Active Directory s alespoň jedním řadičem domény systému Windows Server 2025.

Tým Tenable Research Special Operations (RSO) a tým Identity Content sestavili tento článek, aby odpověděli na často kladené otázky (FAQ) týkající se nově odhalené zero-day chyby v Active Directory s názvem BadSuccessor.

Často kladené otázky

Co je BadSuccessor?

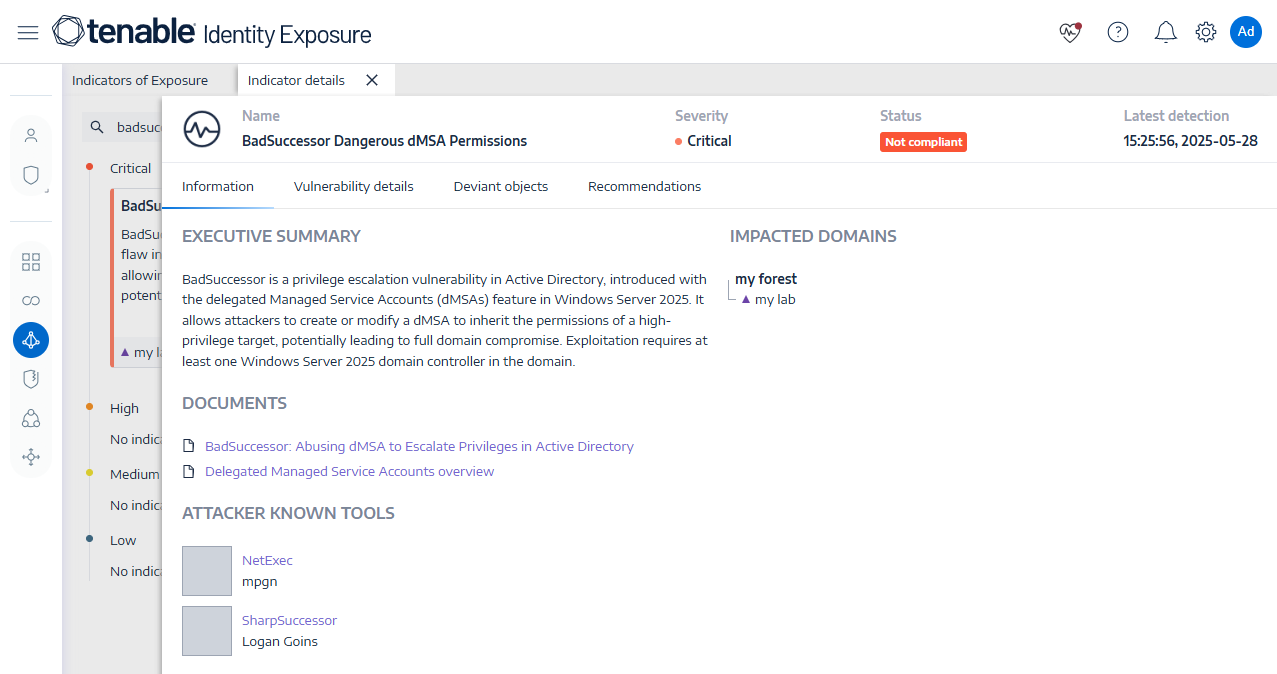

BadSuccessor je název zranitelnosti eskalace oprávnění zero-day v Active Directory, kterou objevil a zveřejnil Yuval Gordon, bezpečnostní výzkumník ve společnosti Akamai.

Podle Gordona chyba existuje v delegovaných spravovaných servisních účtech (dMSA), což je typ servisního účtu v Active Directory (AD), který byl zaveden v systému Windows Server 2025, aby umožnil migraci nespravovaných servisních účtů.

Jaké jsou zranitelnosti spojené s BadSuccessor?

K 2. červnu 2025 společnost Microsoft nepřiřadila identifikátor CVE pro BadSuccessor. Společnost Microsoft je autoritou pro číslování CVE (CNA) pro své produkty. Vzhledem k tomu, že pro BadSuccessor v současné době nejsou k dispozici žádné opravy, nebylo přiřazeno žádné CVE. Pokud společnost Microsoft přiřadí CVE spolu s opravami, tento blog odpovídajícím způsobem aktualizujeme.

Jak je zneužíván BadSuccessor?

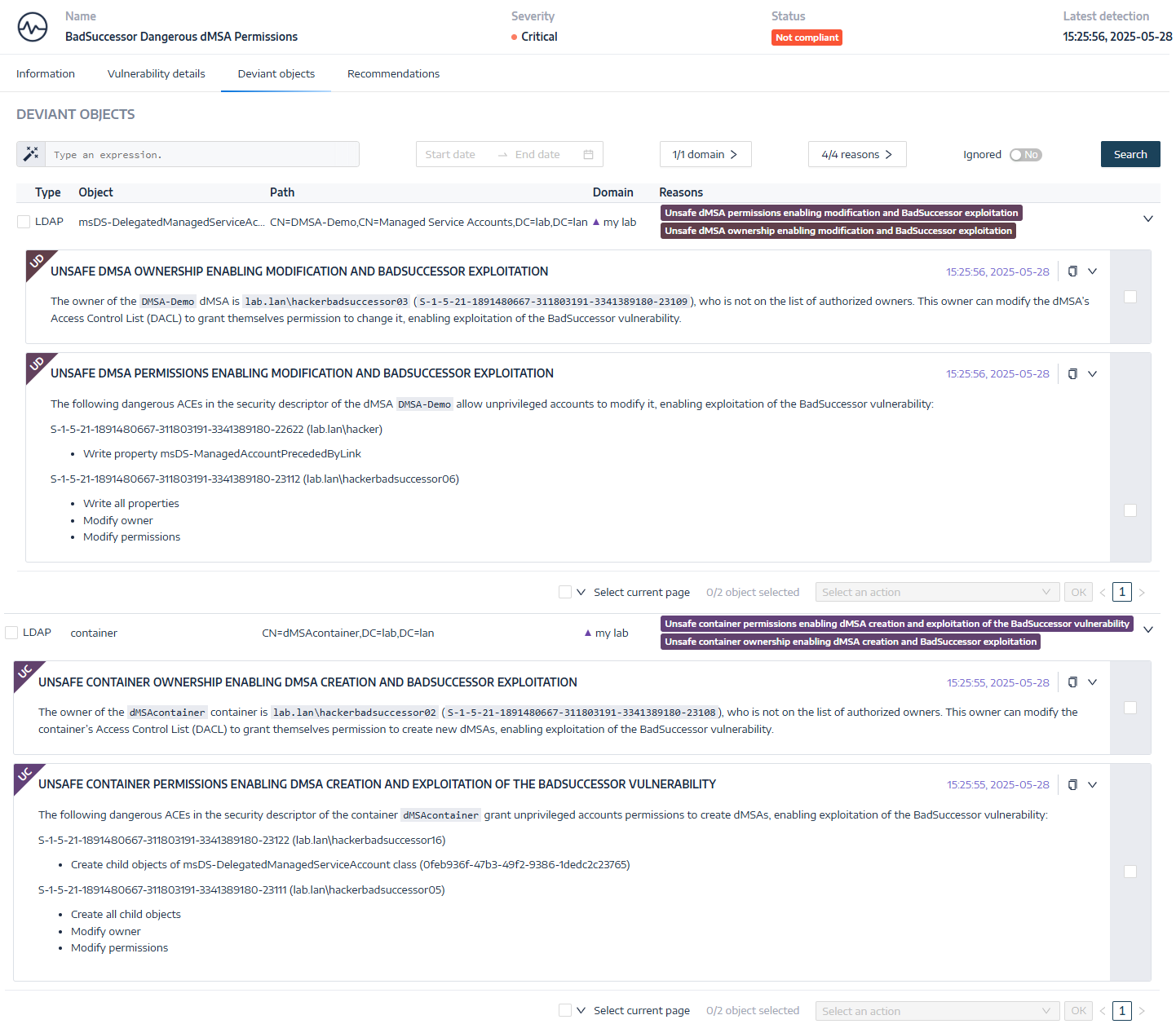

Aby mohl útočník zneužít BadSuccessor, musí mít přístup k uživatelskému účtu se specifickými oprávněními v AD a alespoň jeden řadič domény v doméně musí používat systém Windows Server 2025.

Na základě výzkumu společnosti Akamai platí, že i když doména AD nepoužívá dMSA ani nefunguje na funkční úrovni z roku 2025, stačí, aby cílový uživatel měl buď oprávnění k:

- Vytvořte nový dMSA (třída objektu msDS-DelegatedManagedServiceAccount) v libovolném kontejneru nebo organizační jednotce (OU).

- Zneužití existujícího dMSA úpravou jeho atributu msDS-ManagedAccountPrecedByLink.

Kdy byl BadSuccessor poprvé odhalen?

Dne 21. května 2025 společnost Akamai zveřejnila blogový příspěvek o chybě BadSuccessor, který obsahoval podrobný přehled chyby a také pokyny k její detekci a zmírnění následků.

Jak závažný je BadSuccessor?

BadSuccessor má potenciál být velmi závažný, protože zneužití by mohlo útočníkovi umožnit dosáhnout úplného narušení domény a následného narušení lesní struktury v prostředí služby Active Directory. Jednou z polehčujících okolností je však to, že postihuje pouze domény s alespoň jedním řadičem domény Windows Server 2025.

Jak rozšířené jsou domény AD s alespoň jedním řadičem domény Windows Server 2025?

Na základě podmnožiny telemetrických dat Tenable jsme zjistili, že pouze 0,7% domén AD má alespoň jeden řadič domény Windows Server 2025. Zdá se, že je to nižší hodnota než jiné statistiky, které jsou k vidění.

Byl BadSuccessor zneužit jako zero-day útok?

K 2. červnu 2025 neexistují žádné náznaky, že by BadSuccessor byl zneužíván.

Proč se tomu říká BadScuccessor?

Podle Gordona je název „BadSuccessor“ spojen se skutečností, že se uživatelský účet (nebo dMSA) stává nekalým „nástupcem“ tím, že zdědí zvýšená oprávnění jiné identity v prostředí AD.

Je pro BadSuccessor k dispozici ověření konceptu (PoC)?

Ano, na GitHubu je k dispozici několik konceptů (PoC) pro BadSuccessor, včetně implementace v .NET s názvem SharpSuccessor. Je také k dispozici v NetExec, nástupci nechvalně známého hackerského nástroje CrackMapExec. Byl také přidán do BloodyAD, frameworku pro eskalaci oprávnění Active Directory.

Jsou pro BadSuccessor k dispozici záplaty nebo zmírnění problémů?

K 2. červnu 2025 nebyly pro BadSuccessor k dispozici žádné záplaty. V příspěvku na blogu Akamai z 21. května 2025 však společnost Microsoft uvedla, že „tento problém v budoucnu opraví“. Pokud a jakmile bude záplata k dispozici, tuto sekci aktualizujeme.

Blogový příspěvek společnosti Akamai obsahuje podrobnosti o detekci BadSuccessor a také návrhy na zmírnění následků.

Zveřejnila společnost Tenable nějaké informace o produktech týkajících se těchto zranitelností?

Přestože společnost Microsoft dosud nevydala záplaty pro BadSuccessor, zákazníci s Tenable Identity Exposure mohou pro BadSuccessor využít nedávno vydaný (v3.95) indikátor expozice (IoE).

Pro další informace nás neváhejte kontaktovat.

Zdroj: Tenable