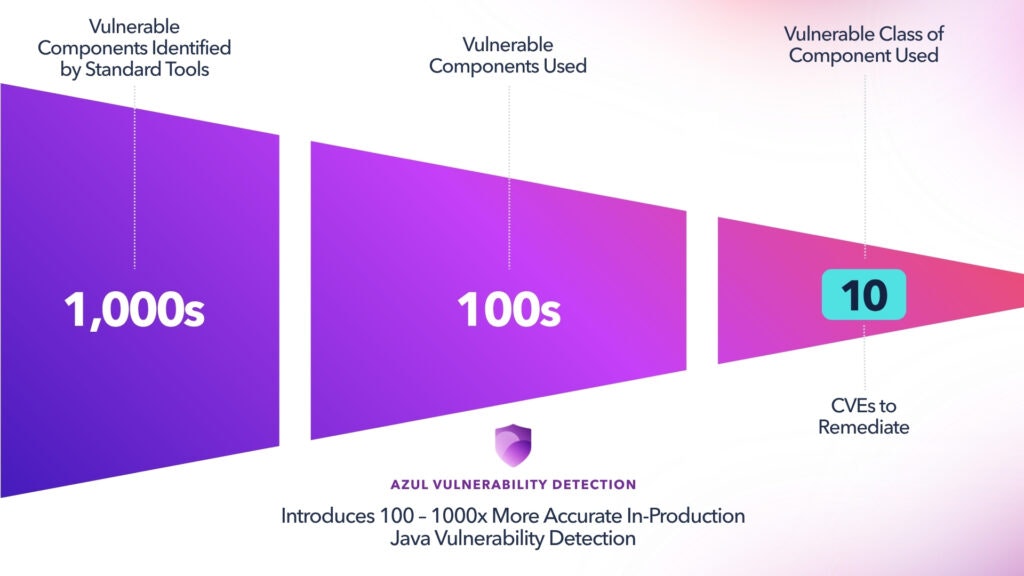

Mnoho nástrojů pro detekci zranitelností označuje celou komponentu – například soubor JAR – jako zranitelnou, pokud obsahuje jediný soubor třídy zranitelných komponent, a to i v případě, že tato zranitelná třída není nikdy použita. Tyto skenery obvykle mají přehled pouze na úrovni souboru JAR komponenty a tento nedostatek přesnosti způsobuje, že produkují vysokou míru falešně pozitivních výsledků. Azul Vulnerability Detection identifikuje a upřednostňuje známé bezpečnostní zranitelnosti Javy v aplikacích Java s až 1000krát vyšší přesností.

„Jedno špatné jablko zkazí spoustu jiných.“ Mnoho nástrojů pro detekci zranitelností se stále drží tohoto idiomu ze 13.století. Když skener objeví jeden zranitelný soubor třídy mezi stovkami souborů tříd, které v souboru JAR zranitelné nejsou, může vygenerovat upozornění, že celý JAR je zranitelný, i když tato jedna zranitelná třída není nikdy použita v produkčním prostředí. Tento plošný přístup způsobuje, že skenery produkují velké množství falešně pozitivních výsledků, což zahlcuje DevOps týmy a ovlivňuje produktivitu.

V průzkumu a zprávě Azul o stavu Javy v roce 2025 33% účastníků uvádí, že více než polovina času jejich DevOps týmů je promarněna řešením falešně pozitivních výsledků z CVE (běžných zranitelností a expozic) souvisejících s Javou.

Tradiční skenovací nástroje mají obvykle v prostředí CI/CD a testovacích prostředích přehled pouze na úrovni JAR, nebo jsou spouštěny na základě produkčního snímku. Pro srovnání, Azul Vulnerability Detection, funkce Azul Intelligence Cloud, funguje v produkčním prostředí na úrovni třídy a identifikuje a upřednostňuje známé bezpečnostní zranitelnosti v aplikacích Java se 100–1 000krát vyšší přesností.

Pojďme se podívat, jak funguje detekce zranitelností Azul odlišně od jiných nástrojů.

Eliminujte až 99% falešně pozitivních výsledků pomocí běhových dat na úrovni třídy

Soubor JAR, který obsahuje stovky tříd, může mít pouze tři nebo čtyři třídy obsahující zranitelný kód. Tradiční skenery identifikují celý soubor JAR jako zranitelný, i když se tyto tři nebo čtyři zranitelné třídy ve skutečnosti nikdy nespustí v produkčním prostředí, což vede k falešně pozitivnímu výsledku, který se opakuje pokaždé, když se spustí aplikace se zranitelným souborem JAR. Je lepší mít opakované falešně pozitivní výsledky, než sníst shnilé jablko? Bezpochyby. Ale s Azul Intelligence Cloud je to falešné dilema.

Tradiční skenery produkují falešně pozitivní výsledky, i když bezpečnostní zranitelnosti Javy nepředstavují skutečnou hrozbu. Azul Platform Prime upozorní pouze tehdy, když je zranitelný kód spuštěn v produkčním prostředí.

Tradiční skenery produkují falešně pozitivní výsledky, i když bezpečnostní zranitelnosti Javy nepředstavují skutečnou hrozbu. Azul Platform Prime upozorní pouze tehdy, když je zranitelný kód spuštěn v produkčním prostředí.Detekce zranitelností Azul identifikuje zranitelnost pouze tehdy, pokud je alespoň jedna třída zranitelností spuštěna v produkčním prostředí. V nedávné studii několika velkých podniků ušetřila detekce zranitelností 57% času a úsilí potřebného k nápravě. Když inženýrům dáte tolik času zpět, mohou snáze zabránit tomu, aby se shnilé jablko dostalo do oběda vašich zákazníků.

Využívejte analýzu v reálném čase a historickou analýzu, urychlenou umělou inteligencí

Azul Intelligence Cloud uchovává historii používání komponent i kódu. Vaše DevOps týmy mohou tyto informace použít k určení, zda byl zranitelný kód zneužit předtím, než byl identifikován jako zranitelný. Azul průběžně detekuje známé zranitelnosti a přesně katalogizuje kód v produkčním prostředí, aby se vaše DevOps týmy mohly soustředit na své omezené zdroje. Azul využívá umělou inteligenci k rychlé identifikaci CVE specifických pro Javu z NVD (Národní databáze zranitelností) a k aktualizaci znalostní báze Azul Vulnerability Detection Knowledge Base o nově publikované zranitelnosti.

Intelligence Cloud poskytuje nepřetržitou detekci, aby DevOps týmy mohly efektivně třídit kritické zranitelnosti v produkčním prostředí, když dojde k pěti alarmům, jako je Log4Shell. Azul minimalizuje narušení provozu a šetří DevOps týmům čas, aby se mohly soustředit na jiné produktivní úkoly. Soustředěnější DevOps týmy, méně špatných jablek, přesnější detekce zranitelností.

Závěrečný pohled

Falešně pozitivní výsledky nejen snižují produktivitu DevOps, ale také přispívají k vyhoření v oblasti kybernetické bezpečnosti. Když týmy sužuje únava z bezpečnosti, nevyhnutelně začnou ignorovat upozornění, což může vést k odesílání kompromitovaných aplikací zákazníkům nebo k nasazení zneužitelného kódu do produkčního prostředí.

Výhody detekce zranitelností Azul jsou skutečné, a to jak z hlediska minimalizace vyhoření v oblasti kybernetické bezpečnosti, tak i maximalizace produktivity DevOps. V průzkumu Censuswide z roku 2025 vývojáři aplikací uvedli, že 41% svého času tráví údržbou a vyřazováním kódu, skenováním nebo odstraňováním zranitelností a účastí na schůzkách. Všechny tyto nepodstatné aktivity jim ponechávají pouze 27% času na psaní nebo vylepšování kódu.

V nedávné studii několika velkých podniků, kterou společnost Azul Code Inventory provedl, se ukázalo, že vývojáři tráví více než 50% svého času údržbou stávajícího kódu. Díky snížení priority chyb CVE u nepoužívaných komponent se zaměstnancům podařilo snížit úsilí o urgentní nápravu přibližně o 57%, což ušetřilo čas inženýrů odpovídající šesti zaměstnancům na plný úvazek. Kontaktujte nás ještě dnes a zjistěte, jak může vaše organizace začít šetřit s Azul Vulnerability Detection.

Pro více informací o produktech Azul nás neváhejte kontaktovat.

Zdroj: Azul